אבטחת סייבר על מערכות בקרה באמצעות תקן 62443 ISA

תקן בינלאומי ISA/IEC 62443 כבר אומץ על ידי מכון התקנים בישראל, אבל בפועל לא מיושם, כי הארגונים בישראל לא דורשים עמידה בתקן זה ● ברור כי אי אפשר להשיג אבטחת סייבר מושלמת ומוחלטת, אבל יש הרבה מה לעשות כדי להקשות על התוקפים ותקן זה עשוי לסייע

הנושא של אבטחת סייבר על מערכות מחשוב נמצא בכותרות, אבל השאלה היא האם אכן עושים די כדי למנוע תקיפות סייבר על תשתיות חיוניות במדינה. מנהלים שאחראים על הנושא יודעים לומר, כי יש עודף רגולציה מכבידה, וקשה להם להתמודד עם מה שכבר נדרש במסמכים של רגולציה. ברור מהי המטרה שאליה נדרש להגיע, אבל הרבה פחות ברור כיצד מגיעים לאותה מטרה.

תקן בינלאומי ISA/IEC 62443 כבר אומץ על ידי מכון התקנים בישראל, אבל בפועל לא מיושם, כי הארגונים בישראל לא דורשים עמידה בתקן זה. כחלופה, נכתבו בארץ מסמכי דרישות עבור מגזרים תעשייתיים, תחום המים, מפעילים כימיים וכמובן מסמכים שנכתבו על ידי מערך הסייבר בישראל.

ההתייחסות בתקן הבינלאומי ISA/IEC 62443 מתחילה על פי תהליך מפורט מאוד לגבי זיהוי של רמת האיום, אבל בהמשך, כפי שמפורת ב-14 פרקים ועל מאה עמודיו, תקן זה מתמקד בנושאים חשובים וקריטיים ביותר.

עקרונות התקן

- הגדרה של אזורים וציוד במפעל או במתקן שנדרש להגן עליהם. ברור כי לא ניתן וגם לא נדרש להגן במידה שווה על כל האזורים ועל כל מכונה, לכן נדרשת התייחסות קפדנית.

- הגדרה של האיום על הארגון בארבע רמות. מי הגורם העוין שעלול לתקוף את הארגון: 1) חובב, 2) תוקף ממוקד, 3) תוקף עם אמצעים וידע, או 4) תוקף מקצוען שממומן על ידי מדינה עוינת.

- נדרשת הגדרה של חלוקה לאזורים על פי רמת הסיכון ועל פי התהליך שמתבצע בכל אזור. ככל שנצליח לצמצם את המעבר בין האזורים כך נוכל למנוע מתוקף להתקדם ליעד המוגדר.

- הגדרה של שיטות וטכנולוגיות הגנה על המערכות, על פי שבעה סוגי הגנה. ככל שרמת האיום (1-4) גבוהה יותר והסיכון לנזק גדולים יותר כך נדרש להפעיל אמצעים קפדניים יותר.

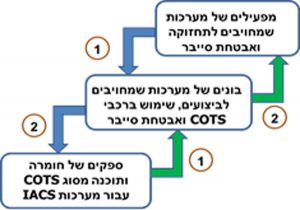

- תקן זה מגדיר באופן ברור מאוד את האחריות של כל אחד משלושת הגורמים המעורבים: 1) הבעלים והמפעילים של המערכת, 2) אינטגרטור שבונה ומתחזק את המערכת ו-3) ספקי החומרה ותוכנה שבהם משתמשים. שיתוף הפעולה בין גורמים אלה יבטיח הגנת סייבר חזקה יותר.

ברור שספקי החומרה והתוכנה לא ישקיעו ביוזמתם משאבים כדי לספק מוצרים שעברו הסמכה על פי תקן זה. בארץ קיימים עשרות ארגונים מובילים בתחום החשמל, המים, הכימיקלים, המזון והתרופות, שבהחלט חייבים לראות את הארגון שלהם כמטרה לתקיפה משמעותית אפילו ברמת מדינה. לכן היוזמה חייבת להתחיל מארגונים אלה.

ברור שספקי החומרה והתוכנה לא ישקיעו ביוזמתם משאבים כדי לספק מוצרים שעברו הסמכה על פי תקן זה. בארץ קיימים עשרות ארגונים מובילים בתחום החשמל, המים, הכימיקלים, המזון והתרופות, שבהחלט חייבים לראות את הארגון שלהם כמטרה לתקיפה משמעותית אפילו ברמת מדינה. לכן היוזמה חייבת להתחיל מארגונים אלה.

איך מתחילים? בשלב ראשון נדרש לעבור הדרכה קצרה של יום אחד על מנת להכיר את עקרונות התקן. בהמשך, נדרש לבחון את כל הפרויקטים החדשים ולהגדיר בהם את הדרישות לאבטחת סייבר על פי המפורט בתקן זה. בהמשך, יש לדרוש מהספקים להציע אך ורק אותם המוצרים שעברו בחינה והסמכה על פי תקן 632443 ISA.

ברור כי אי אפשר להשיג אבטחת סייבר מושלמת ומוחלטת, אבל יש הרבה מה לעשות כדי להקשות על התוקפים. כך נגיע להגנת סייבר טובה יותר ונהיה צעד אחד לפני היכולות של תוקפים אלימים. בהחלט שווה.

כנס 2021 ICS-CYBERSEC הבינלאומי ייערך באולם לאגו בראשל"צ ב-21-3-2021 בהפקת אנשים ומחשבים, ויתמקד בפתרונות הגנה לאיומי הסייבר במערכות תעשייה, במערכות IIoT ובתשתיות חיוניות. בכנס תשמעו על האתגרים העומדים בפני הארגונים בתחום הגנת הסייבר ויוצג "ארגז כלים" של פתרונות להתמודדות עם איומים. הכנס מהווה מקום מפגש לבעלי תפקידים להחלפת דעות ולחשיפה לפתרונות חדשים, שיגנו על המערכות במדינה.

הכותב הוא יועץ בכיר ומרצה לתחום הגנה על מערכות בקרה תעשייתיות.

תגובות

(0)