הנוזקה המסוכנת בעולם שבה – ובגדול

הקאמבק של Emotet מסתמן לנוכח עלייה של 200% בפעילות בחודש אחד, מרץ האחרון, שאותה זיהו חוקרי קספרסקי

אף ש-Emotet, רשת המחשבים הנגועים בנוזקה, הופלה לפני יותר משנה, היא שבה לפעול אשתקד וכעת חוזרת לתקוף בהיקף רחב: במרץ האחרון זיהו חוקרי קספרסקי קרוב ל-50 אלף התקפות המיוחסות לה, מה שמצביע על התפשטות מחודשת של מי שהוגדרה על ידי היורופול – ארגון המשטרה של האיחוד האירופי – כ"נוזקה המסוכנת ביותר בעולם".

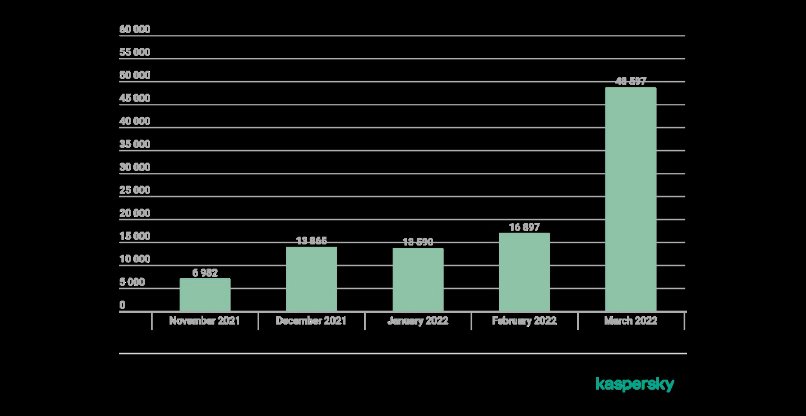

לפי חוקרי ענקית הסייבר הרוסית, היקף הפעילות של הנוזקה זינק באופן חד בחודש שעבר, מרץ, ורשם גידול של 200% לעומת חודשים קודמים.

Emotet היא גם רשת מחשבים הנגועים בנוזקה ומשמשים לתקיפה כנגד מחשבים אחרים, וגם שם של נוזקה, שיכולה לחלץ מידע מסוגים שונים ומופעלת בדרך כלל נגד מוסדות פיננסיים. לאחר שנסגרה בינואר 2021 בעקבות מאמץ משותף של רשויות אכיפת חוק מכמה מדינות אירופיות, Emotet חזרה לפעול בהדרגה בנובמבר 2021. תחילה הופעלה הנוזקה באמצעות רשת בוטים נפרדת בשם Trickbot, וכעת Emotet חוזרת בכוחות עצמת באמצעות מתקפות ספאם זדוניות.

לפי קספרסקי, מספר הקורבנות שהותקפו על ידי הבוטנט קפץ מ-2,843 בחודש פברואר 2022 ל-9,086 במרץ האחרון – זינוק של פי שלושה. בהתאמה, מספר ההתקפות שזוהו על ידי חוקרי קספרסקי גדל מ-16,897 בפברואר ל-48,597 במרץ.

מספר ההתקפות באמצעות Emotet אשר אותרו על ידיי קספרסקי בין נובמבר 2021 למרץ 2022. צילום: קספרסקי

מייל עם קבצי מאקרו של מיקרוסופט אופיס הנגועים בנוזקה

הידבקות טיפוסית בנוזקה מתחילה בהודעות דואר זבל, המכילות צרופות עם קבצי מאקרו של מיקרוסופט אופיס, הנגועים בנוזקה. באמצעות קבצי המאקרו, פושעי הסייבר יכולים להפעיל פקודת PowerShell זדונית, ואז להוריד ולהפעיל במחשב הנגוע מודולים הנקראים module loader. מודולים אלה יכולים להתחבר לשרת פיקוד ובקרה כדי להוריד ולהפעיל מודולים נוספים, שיכולים – בתורם – לבצע מגוון של משימות במכשיר הקורבן הנגוע.

החוקרים הצליחו לאחזר ולנתח 10 מתוך 16 המודולים אשר היו בשימוש, בצורות שונות, על ידי Emotet. לדבריהם, הגרסה הנוכחית של Emotet יכולה לייצר ולהפיץ קמפיין אוטומטי של ספאם מהמכשירים הנגועים, לחלץ מיילים וכתובות דוא"ל מיישומי Thunderbird ו-Outlook ולאסוף סיסמאות מדפדפני אינטרנט פופולריים. זאת, לטובת ליקוט ואחסון מידע, כמו למשל פרטיהם של בעלי חשבונות דוא"ל שונים.

אלכסיי שולמין, חוקר אבטחה בקספרסקי, אמר כי "Emotet הייתה רשת מתקדמת ביותר, שתקפה ארגונים רבים ברחבי העולם. הפלתה הייתה צעד משמעותי לקראת הפחתת איומי הסייבר ברחבי העולם. למרות שכעת מספר ההתקפות אינו בר השוואה להיקף הפעילות הקודמת של Emotet – הרי שהמגמה מצביעה על פעילות משמעותית של מפעילי הבוטנט ועל סבירות גבוהה להתפשטות האיום הזה כבר בחודשים הקרובים".

תגובות

(0)