"האיום החמור מאיראן בסייבר – לארגונים שבענן או עם שרשרת אספקה במזה"ת"

המלחמה עם איראן הביאה לזינוק בפעילות הסייבר נגד ארגונים ותשתיות ברחבי העולם – כך לפי חוקרי ESET ● עם זאת, מספר תקיפות הסייבר האיראניות לא משתווה לזה שנרשם אחרי ה-7 באוקטובר

"ההסלמה במזרח התיכון הביאה לעלייה משמעותית בפעילות סייבר עוינת נגד ארגונים, חברות ותשתיות ברחבי העולם", כך כתבו חוקרי ESET בנייר עמדה שהוציאו לסיכום הפעולות של הקבוצות המזוהות עם השלטון האיראני במלחמה עד כה.

לדבריהם, "לקבוצות פריצה בסייבר שפועלות בגיבוי ובחסות איראן יש את הכי הרבה משאבים, והן הכי פעילות. יכולות הסייבר ההתקפיות ומערכי הכלים שלהן התפתחו והבשילו באחרונה. האיום חמור במיוחד על ארגונים שיש להם קשרי שרשרת אספקה במזרח התיכון, או קשרים אחרים לאזור, שלא לדבר על ארגונים שעושים שימוש מקומי בענן, ותלויים בו".

החוקרים כתבו כי "בתחילת החודש, רחפנים איראנים פגעו בשלושה מתקני AWS באיחוד האמירויות הערביות ובבחריין, שיבשו את תשתיות הענן המרכזיות והשביתו אפליקציות פיננסיות וכלים ארגוניים הרבה מעבר לרחבי המפרץ. המלחמה יצרה תקדים היסטורי, תוך יממה מתחילתה: תקיפה ופגיעה בדאטה סנטרים מסחריים".

"עבור רוב הארגונים", כתבו אנשי ESET, "הסיכון המיידי היה במרחב הסייבר. כמה שעות לאחר תחילת המלחמה, עשרות שחקני איום בסייבר שלהם קשר לאיראן התגייסו, ובהיקפים גדולים. במקביל, הסכסוך הפיזי הרחיב את היקף שחקני הסייבר המעורבים ואת פעילותם. הפעילות נחלקה: חלקה היה פעילות האקטיביזם, רועשת ולעתים מתרברבת, ולצדה פעלו קבוצות איום מתמשך מתקדם (APT), שסללו גישה ראשונית למערכות הקורבן. לאחר שנוצר קשר ניתן להשיג את מה שתוכנן: ריגול, הפרעה, חבלה או מטרות אחרות".

"עבור רוב הארגונים", כתבו אנשי ESET, "הסיכון המיידי היה במרחב הסייבר. כמה שעות לאחר תחילת המלחמה, עשרות שחקני איום בסייבר שלהם קשר לאיראן התגייסו, ובהיקפים גדולים. במקביל, הסכסוך הפיזי הרחיב את היקף שחקני הסייבר המעורבים ואת פעילותם. הפעילות נחלקה: חלקה היה פעילות האקטיביזם, רועשת ולעתים מתרברבת, ולצדה פעלו קבוצות איום מתמשך מתקדם (APT), שסללו גישה ראשונית למערכות הקורבן. לאחר שנוצר קשר ניתן להשיג את מה שתוכנן: ריגול, הפרעה, חבלה או מטרות אחרות".

החוקרים הזכירו מתקפה שערכו חברי קבוצת CyberAv3ngers נגד תשתיות מים וביוב בארצות הברית ובמדינות נוספות ב-2023, "הממחישה כיצד לוגיקת המיקוד הזו פועלת. בעוד שהמסר המתחזה הצביע על כך שזו פעילות האקטיביזם, במהרה התגלה שהקבוצה פועלת תחת הנחיה של ממשלת איראן". אנשי ESET ציינו בין קבוצות ה-APT המזוהות עם איראן גם את קבוצת מים עכורים (MuddyWater) וכתבו שהיא עבדה בשבועות הראשונים של המלחמה בשיתוף פעולה הדוק עם Lyceum, שהיא תת קבוצה של OilRig. "סביר להניח שהיא שימשה גם כמתווכת גישה ראשונית (IAB) עבור קבוצות אחרות המזוהות עם איראן", ציינו.

הרבה פחות פעילות לעומת התקופה שאחרי ה-7.10

"עם זאת", כתבו החוקרים, "היקף הפעילות ההתקפית בסייבר מצד שחקנים המזוהים עם איראן לא השתווה להיקף הפעילות לאחר ה-7 באוקטובר 2023. ייתכן שזה נובע מהפגיעות במדינה".

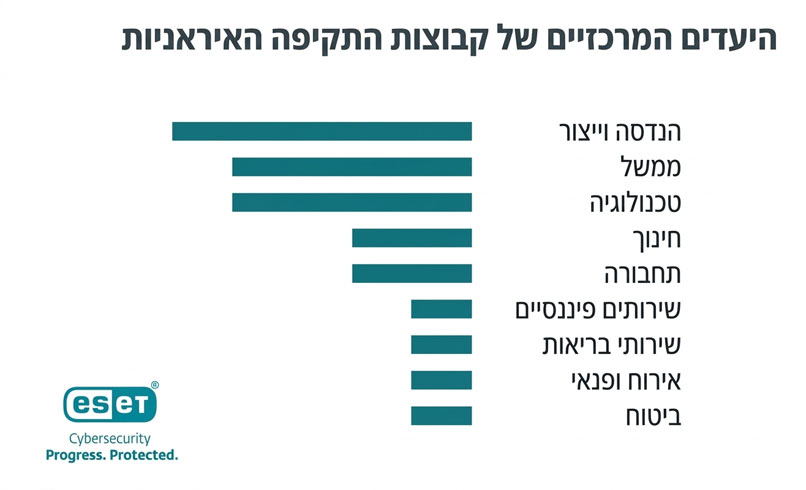

בדו"ח צוינו סוגי המתקפות שההאקרים הללו מבצעים: קמפיינים אופורטוניסטיים של מתקפות מניעת שירות מבוזרת (DDoS) והשחתה, חדירות ממוקדות, פעילות למחיקת נתונים ולריגול בסייבר, ונזק לשרשראות אספקה. ככלל, החוקרים כתבו ש-"במהלך עימותים, שחקנים המזוהים עם מדינות יעדיפו לבצע פעולות מחיקה ולא מתקפות כופרה. לעתים ה-'מגבים' הללו מכוונים למחוק את הגיבויים".

"במיוחד כעת, על ארגונים לבחון את שרשרת האספקה הדיגיטלית מחדש"

אבנר מימון, מנכ"ל קומסקיור. צילום: ניב קנטור

אבנר מימון, מנכ"ל קומסקיור, המפיצה הבלעדית של ESET בישראל, אמר כי "בעימותים בשנים האחרונות, המרחק הפיזי לא מהווה הגנה, והסייבר הוא לעתים כלי התקיפה הראשון שמופעל. ארגונים חייבים להבין שגם אם אין להם קשר ישיר לסכסוך, הם עלולים להיפגע דרך ספק השירותים או תשתית הענן שלהם. לכן, במיוחד בתקופות אלה, ארגונים צריכים לבחון מחדש את שרשרת האספקה הדיגיטלית ואת התלות שלהם בספקים חיצוניים. פגיעה בגורם אחד בשרשרת עלולה להשפיע על אלפי ארגונים במקביל. המיקוד חייב לעבור מהגנה על המידע בלבד – להיערכות לתרחישי 'יום הדין' של השבתה מלאה".

"במקרים רבים של פריצות מוצלחות מצאנו שהארגון דווקא רכש פתרונות אבטחת מידע – אך הם לא הותקנו באופן מלא או לא הוגדרו נכון", ציין מימון. "פתרון אבטחה שלא מוטמע ומנוהל כראוי לא מספק את ההגנה המצופה. המשוואה פשוטה: לקוח מותקן הוא לקוח מוגן".

תגובות

(0)