חוקרים ישראלים גילו פרצה בענן של מיקרוסופט

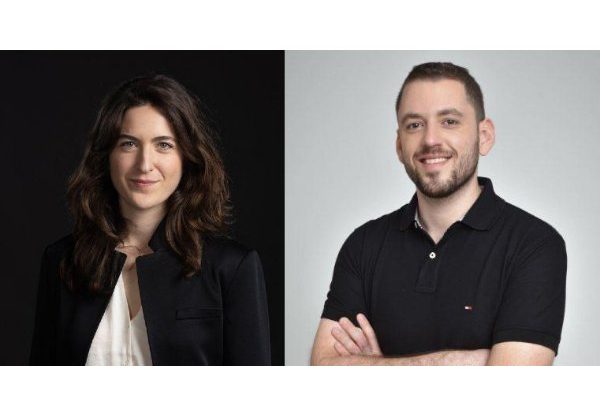

פרצת אבטחה קריטית התגלתה ב-Azure, תשתית הענן של הענקית מרדמונד, ובהייפרווייזור שלה ● הפרצה התגלתה על ידי פלג הדר, חוקר בכיר בסייפבריץ', ואופיר הרפז, חוקרת אבטחה בכירה בגארדיקור

חוקרים הצליחו למצוא פרצת אבטחה קריטית ב-Azure, תשתית הענן של מיקרוסופט, ובהייפרווייזור שלה.

הפירצה, CVE-2021-28476, אפשרה לתוקף בעל מכונה וירטואלית יחידה, להשתלט על שרת הווירטואליזציה, אשר מאחסן מכונות וירטואליות נוספות של לקוחות אחרים המשתמשים בתשתית של אז'ור – ואף לגנוב להם מידע ולהשבית אותם (Guest-to-Host).

את הפירצה איתרו פלג הדר, חוקר בכיר בסייפבריץ' (SafeBreach), המפתחת פלטפורמה לסימולציות של תקיפה וחדירות סייבר לארגונים, יחד עם אופיר הרפז, חוקרת אבטחה בכירה בגארדיקור (Guardicore). השניים עבדו בשיתוף פעולה עם אנשי הגנת הסייבר של מיקרוסופט, ואלה סגרו את פרצת האבטחה.

אנשי הגנת הסייבר שלה עבדו בשיתוף החוקרים הישראלים לסגירת הפרצה. מיקרוסופט. צילום: BigStock

לדברי הדר, "פירצות אבטחה בהייפרווייזורים, המספקים שירותי וירטואליזציה בענן, הן קריטיות למדי, כיוון שהן עלולות להשפיע על לקוחות ארגוניים רבים המשתמשים בשירות זה. הן מאפשרות לתוקף, ששוכר מכונה וירטואלית יחידה, להשתלט על שרת הווירטואליזציה עצמו, לגנוב מידע מהמשתמשים ומחברות אחרות ואף להסב נזק רב".

הרפז אמרה כי "פרצות אבטחה הן בלתי נמנעות, והטענה הזאת נותרת בעינה גם כשמדובר בענן של חברת ענק כמו מיקרוסופט. החולשה שמצאנו מדגימה היטב את הסיכונים הקיימים בסביבות שמציעות תשתית משותפת – כמו הענן – ומחזקת את הצורך באסטרטגיית פיזור טובה של השרתים בארגון. צוותי IT צריכים לנקוט בגישה היברידית, ולא לשים את כל הביצים בסל אחד. גישה כזאת, בנוסף לפילוח בין השרתים, תעזור לארגונים להשתקם מתקיפות מניעת שירות (denial-of-service) ואף למנוע השתלטות מוחלטת על הרשת הארגונית במקרה של חדירה".

תגובות

(0)