"איום הסייבר החדש – מכשירים והתקנים שאינם מנוהלים"

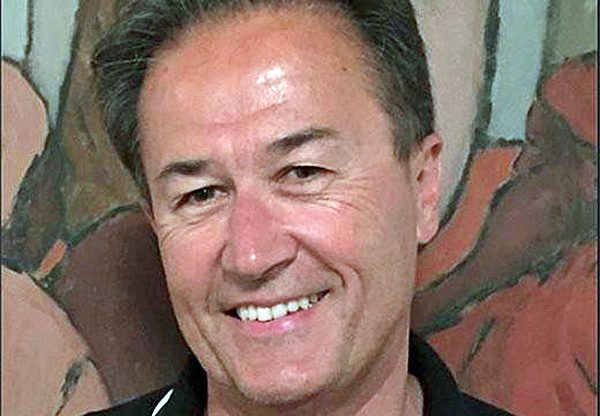

"השוק עובר לצורות הגנה חדשות ומאמץ את גישת ההגנה המפולחת, Zero Trust; רק כך ניתן לענות על איום הסייבר החדש", אמר ניקולס פופ, סגן נשיא בכיר להגנת מידע בסימנטק

"בעולם בו אנו חיים, הכולל טרנספורמציה דיגיטלית ומעבר מסיבי לסביבה מרובת עננים, נדרשת גישת הגנה שונה למידע. זאת, כי לצד העובדה שהמידע הארגוני זמין למשתמשי הקצה, הרי שמנגד, משטח התקיפה של הארגון התרחב משמעותית, והוא חושף את הארגון לאיומים ולמתקפות חדשות. בשל כך, השוק עובר לצורות הגנה חדשות ומאמץ את גישת ההגנה המפולחת, Zero Trust. רק כך ניתן לענות על איום הסייבר החדש, של מכשירים והתקנים שאינם מנוהלים. הגנה חדשה שכזו יכולה לסייע לארגונים להגן על עצמם ועל המידע שברשותם באופן יעיל", כך אמר ניקולס פופ, סגן נשיא בכיר להגנת מידע בסימנטק.

פופ דיבר בשבוע שעבר במסגרת כנס RSA, שהתקיים בסן פרנסיסקו. פופ סקר את המצב הנוכחי של אבטחת המידע בענן, ואמר כי למרות שיש חשיבות להגנה מבוססת CASB (ר"ת Cloud Access Security Broker), הרי ש-"נדרש לאמץ גישה צופה פני עתיד לאבטחה בענן, כזו שתטפל ותגן על כל ההתקנים שאינם מנוהלים, שיש להם גישה לכלל היישומים. עברו הימים בהם 'צל ה-IT' היווה את הסכנה הגדולה ביותר, כעת מדובר באיום מסוג חדש, מקיף ונרחב יותר".

בעידן הענן, ציין פופ, "הנתונים הם הליבה של ארכיטקטורת האבטחה. איננו יכולים לסמוך יותר על רק על פיירוולים, בתקופה בה המידע הארגוני משונע אל הענן ובחזרה ממנו. חלפו הימים בהם היית מסוגר במבצר הארגוני שלך, ומיישם את גישת ההגנה ההיקפית. כיום הגדר הרבה יותר גדולה מבעבר".

"הנורמה החדשה", הסביר פופ, "היא הטמעת CASB. אנו עומדים להיכנס לעידן של שער האבטחה. למעשה, 'מתבשלת' פה המלחמה על שער האבטחה הארגוני. עוד לא נקבע איזו גישת אבטחה תנצח: שער אבטחת האינטרנט המסורתי, אשר מגן על קבוצה גדולה מאוד של יישומי אינטרנט – או שער CASB, המספק את מרב השליטה. ואולי בכלל יגיע בחור חדש לשכונה, ועימו שער הגנה היקפי מבוסס תוכנה, כזה שביכולתו לערפל את יישומי הענן שלנו אל מול הבחורים הרעים".

כיצד להגן בענן על התקנים לא מנוהלים?

האתגר, ציין פופ, "הוא כיצד להגן על התקנים לא מנוהלים, אשר ניגשים ליישומים בענן". הוא הציג את מודל Zero Trust של ענקית אבטחת המידע, ואמר כי "בעבודה בדרך זו, לא ניתן לבטוח באיש – בתוך או מחוץ לרשת הארגון. אנו בונים תפיסת הגנה היקפית חדשה, ממוקדת הגנה על הנתונים, עם הצפנה חזקה, יחד עם זיהוי חכם. אנו מאפשרים למשתמשים, באופן עיוור, גישה לנתונים, מבלי לבדוק את זהותם בכל 'ערימת' האבטחה".

לדבריו, "יישום מודל Zero Trust מסתמך על הגנות המספקות את השיקוף הגדול ביותר שעונה לשאלה מי ניגש לנתונים שלך, הן ב'חצר הבית' והן בענן. המשתמשים מקבלים גישה לנתונים רק כאשר התקבל אישור, מעין 'זיכוי ביטחוני': כלומר, שנעשה ניהול סיכונים לגבי כל האיומים הרלוונטיים, ונבדקו והוערכו שלושת המימדים – המשתמש, המכשיר והזיהוי שלהם".

"יישום מודל Zero Trust", ציין פופ, "דורש בקרות חזקות על הרשת, אשר מפצלות ומבודדות נתונים ומשאבים. הרשת המודרנית היא שילוב של מערכות ברישוי מסורתי, מערכות מבוססות ווב וענן, ובהתאם – מערכות ההגנה צריכות להיות שקופות למשתמשים, ולהימצא בכל מקום שבו הנתונים של הארגונים מצויים. בדרך זו, ניתן לקחת את הרשת, לפלח אותה לפלחים, לעשות לה בידוד ולאחר מכן לערוך לה בקרות".

ההגנה הטובה ביותר, סיכם פופ, "פוגשת בקילומטר האחרון שלה את המשתמשים. לכן, במסגרת ההגנה, חייבים לשים דגש על זיהוי חזק שלהם, וניהול של בקרת גישה הדוקה לנתונים וליישומים. אלה הם רכיבים קריטיים במימוש התפיסה הנשענת על מענה לשאלות: מי מקבל איזו גישה, לאילו נתונים, והיכן. תמיד יש לזכור: בענן הציבורי, כשאתה מריץ עומסי מחשב, הם רצים על המחשב של מישהו אחר. אנו מספקים יכולת להגנה בענן וב'חצר הבית', עם מעקב אחר פעילות המשתמשים, ניתוח הנתונים ומתן הגנה כנגד האיומים, מבלי להאט את חוויית המשתמשים".

תגובות

(0)