חוקר ישראלי חשף פרצת אבטחה ב-G-Suite של גוגל

התחזות לאפליקציות מוכרות מכשילה משתמשים וגורמת להם לאפשר לאפליקציות אלו גישה לנתונים במכשירים הסלולריים שלהם - ומשם לחשבונות דוא"ל ושירותים באפליקציות ענן, כך על פי חוקר בצוות הפיתוח של Proofpoint ישראל

חוקר בצוות הפיתוח של Proofpoint ישראל, חשף פרצת אבטחה בפלטפורמת האפליקציות של הפתרון הארגוני של גוגל (Google), ה-G-Suite. הפרצה אפשרה העלאת אפליקציות זדוניות ומתחזות.

כבר מ-2011 חוקרי אבטחת מידע פועלים כדי להעלות מודעות לעובדה שתוקפים יכולים בקלות להעלות אפליקציות, בניראות לגיטימית לחלוטין – לפלטפורמה של גוגל.

ההתחזות לאפליקציות מוכרות מכשילה משתמשים וגורמת להם לאפשר לאפליקציות אלו גישה לנתונים במכשירים הסלולריים שלהם – ומשם לחשבונות דוא"ל ושירותים באפליקציות ענן, כגון Office 365 ,Salesforce ,G-Suite ועוד.

בראשונה, במאי השנה, בוצעה הוכחת יכולת בהיקף נרחב לאיום זה, כשברשת התפשטה תולעת ה-"Google Docs", המבוססת oAuth, שניצלה את אותו מנגנון. התולעת הצליחה להדביק יותר ממיליון משתמשי G-Suite.

לעקוף את ההגנות והמגבלות

עם פרסום המתקפה, גוגל הגיבה במהירות ושינתה את הליכי האימות שבבחירת שמות האפליקציות, ואף מנעה את האפשרות לבחור בשמות המזכירים את שמות האפליקציות שלה.

למרות זאת, חוקרי האיומים ב-Proofpoint ישראל הצליחו להוכיח כי ניתן לעקוף את ההגנות והמגבלות שגוגל הציבה על בחירת השמות והצגת השירותים והאפליקציות.

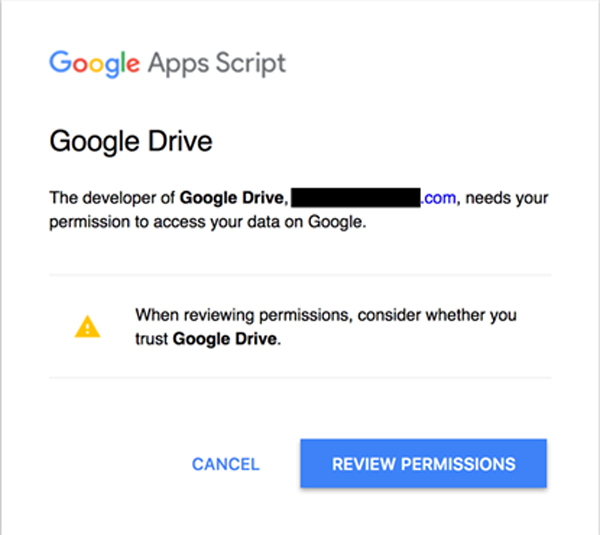

מאור, שמוביל את צוות מחקר האיומים ב-Proofpoint Israel הצליח להוכיח שלמרות המענה המהיר של גוגל כבר בחודש מאי, בטכניקה שונה, עדיין ניתן היה לאפשר למתקפות דומות להתרחש פעם נוספת. כך, ניתן היה לבנות אפליקציה זדונית, לקרוא לה בכל שם – למשל, "Google Drive" ולהעלות אותה לפלטפורמה של גוגל ב-scripts.google.com. אז, המשתמש היה מקבל אימייל עם לינק לגוגל, המבקש לתת ל-"Google Drive" הרשאות.

תוכנית הגנה חדשה מפני מתקפות פישינג

כך, חוקרי האיומים ב-Proofpoint איתרו פגיעות ב-GSuite, כשהם מצליחים ליצור אפליקציה בשם "Google Docs" או "Google Drive", תוך עקיפת חלק מההגנות שגוגל הציגה בעקבות ההתקפה במאי 2017. באמצעות טכניקה זו, יכול תוקף ליזום אירוע התחזות חדש – אך הפעם עם קישורים פחות חשודים, אולי אפילו יותר מפתים, מאשר אותה מתקפה.

מיד כשהבינו החוקרים כי מדובר בפרצה מוחשית, הם פנו לגוגל ודיווחו על הממצאים שלהם. ב-19 ביולי גוגל שחררה עדכון בחנות האפליקציות שלה, הכולל התייחסות ל-"אפליקציה לא מאומתת" ליישומי אינטרנט חדשים ולסקריפטים של Apps – זאת, כדי לאפשר למשתמשים להיזהר מהורדת אפליקציות זדוניות.

בהמשך, כך עדכנה גוגל, יורחב הליך האימות ליישומים קיימים. במקביל, גוגל הודיעה כי מאור, יופיע ב-"Hall of fame". מאור משתתף בכנס Black Hat שנערך השבוע בלאס וגאס. הוא יציג את הדרך שבה הצליח לעקוף את המעקף שיצרה גוגל, בנוסף להתקפות נוספות אשר ניתן לבצע באמצעות הפלטפורמה.

מגוגל נמסר כי "תיקנו את הפגיעות של זיוף השם והכרזנו על תוכנית הגנה חדשה מפני מתקפות פישינג שתכלול גם את App script".

Proofpoint ישראל הוא מרכז מחקר ופיתוח של חברת הסייבר העולמית. מרכז המו"פ הוקם לאחר רכישת חברת הסטארט-אפ הישראלית FireLayers באוקטובר 2016 תמורת 55 מיליון דולר.

רציתם קומוניזם