על הקשר שבין פרצות אבטחה, אוטומציה ושיתוף פעולה

איך מוצרי Dynatrace משפרים את שיתוף הפעולה בין הצוותים השונים בארגון, ומייצרים עולם אוטומטי ופשוט יותר בתחומי הניטור והבקרה?

כתב: גיל גבעתי.

במהלך סוף השבוע האחרון פורסמה התרעה על פרצת אבטחה חמורה בספרייה נפוצה בשם Log4J. הפרצה הייתה כה חמורה עד שהגיעה לאתרי החדשות השונים. במרבית המקרים מהסוג הזה, הטיפול מתבצע באמצעות איסוף מידע אודות הטכנולוגיות שנמצאות בשימוש, במטרה לזהות את רלוונטיות ההתרעות. איסוף מידע מעין זה מתבסס בעיקר על תהליכים שמתבצעים אחת לפרק זמן (שעות או ימים), שסורקים את השרתים השונים.

על אף שמדובר בשיטה נפוצה בקרב ארגונים שונים, יש בה לא מעט חסרונות. ראשית, המידע תמיד יהיה נכון לזמן הסריקה, ועל כן גם אם בעת פרסום התרעה נמצאה טכנולוגיה מתאימה, ייתכן שעד שבאים לטפל בה היא כבר עודכנה לגרסה חדשה יותר ואנשי אבטחת המידע עובדים לחינם. הצד השני, הגרוע יותר, הוא שבין סריקה לסריקה ייתכן שנוספו טכנולוגיות חדשות במערכות המותקנות, שלא זוהו בסריקה והן לא יזכו למענה מכל סוג שהוא עד למועד הסריקה הבאה. בנוסף, עצם הידיעה על קיומה של טכנולוגיה חדירה לא בהכרח מספיק. מה אם הספרייה קיימת אך לא נעשה בה שימוש בפועל? מה אם עצם הפרצה תלוי בשימוש מסוים, בחשיפה לאינטרנט או בהרשאות כאלה ואחרות בתוך רשת הארגון?

למעשה, במרבית מקרי ההתרעות על פרצות אבטחה, לצד אנשי אבטחת המידע בארגון נקראים לטיפול גם אנשי הפיתוח, כך שמושקע זמן עבודה יקר באיתור הפרצות ובהשלמת הטיפול. עד לרגע החזרה לפעילות תקינה ומאובטחת מושקעים משאבים וזמן יקר.

Dynatrace Application Security

חוסר היעילות של עבודת הצוותים בנפרד, בזבוז הזמן והמשאבים המושקעים בפתרון פרצות אבטחה והחשוב מכל – הרצון לאבטח את המידע והנתונים ולספק מענה הולם בעת ההתרעה, הובילו את Dynatrace לייצר מודול אבטחה חדש, Dynatrace Application Security, שהושק לפני כמה חודשים.

Dynatrace מתבססת על השילוב של סוכן בודד המכסה היבטים של איסוף מידע תשתיתי, אפליקטיבי וחוויית משתמש עם אוטומציה מתמשכת שמופעלת מרגע ההתקנה לזיהוי כל הרכיבים המותקנים ואופן השימוש בהם, תוך הפעלת ניטורים מלאים (כמובן, בצורה אוטומטית), ועם מנוע בינה מלאכותית שעובד ללא הפסק להתרעה מיידית על אנומליות, תקלות ואיתור המקור שלהן באופן מיידי.

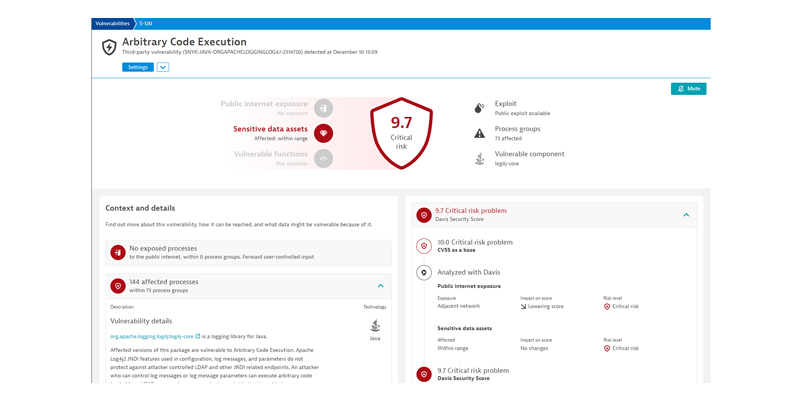

למודול האבטחה החדש של Dynatrace יש קישור מתמיד למקורות מידע של פרצות האבטחה, והוא מתבסס על המידע שנאסף באופן מתמיד על ידי הסוכנים. בזכות שתי תכונות אלה הפלטפורמה יודעת לעדכן בתוך כמה דקות את רכיב הבינה המלאכותית שלה על קיומן של פרצות חדשות רלוונטיות, ולזהות את מידת החשיפה בפרק זמן קצר, של עד רבע שעה.

אם נחזור למקרה ההתרעה מסוף השבוע האחרון, לקוחות שהפעילו את המודול אצלם הצליחו לאתר את פרצת האבטחה ואילו אפליקציות ושירותים נפגעו בתוך 15 דקות מרגע פרסום הפרצה. כל זאת ללא ביצוע סריקות יזומות ובזבוז זמן יקר בעקבות בקשות מידע מגורמים אחרים בארגון.

עוד תרומה של Dynatrace לאנשי האבטחה

בכך לא הסתיימה תרומתה של Dynatrace לאנשי אבטחת המידע. מעצם התיעוד המתמיד של ארכיטקטורת המערכות ואופן השימוש בהן, Davis, מנוע הבינה המלאכותית, שחי בלב המערכת ופועל כל הזמן, תעדף עבור ארגונים היכן ניתן לדחות במעט את הטיפול בבעיה רק מעצם היות המערכות מוגנות יותר או חשופות פחות. בתוך כמה שעות הצליחו לקוחות Dynatrace ללא מאמץ למקד את מאמציהם ב-"נטרול" החשיפה ולחזור לשגרת פעילות עסקית רגילה, כאשר אנשי אבטחת המידע מקבלים בכל זמן נתון עדכון לגבי הפגיעות ההולכת ופוחתת בשל שדרוג הספריות בשרתים השונים.

כך ממשיכים מוצרי Dynatrace לקיים את הבטחת החברה ליצור עולם יעיל יותר, פשוט יותר ואוטומטי יותר בתחומי הניטור והבקרה, ותוך שיפור הקשר בין הצוותים השונים בארגון. ההבטחה מתבססת על שילוב בין כל המידע המפורט הנאסף בזמן אמת על ידי סוכן בודד, שמותקן בשיטת ה-Next-Next-Next ומכסה היבטים של איסוף מידע תשתיתי, אפליקטיבי וחוויית משתמש. זאת, עם אוטומציה מתמשכת, שמופעלת מרגע ההתקנה, לזיהוי כל הרכיבים המותקנים ואופן השימוש בהם תוך הפעלת ניטורים מלאים (בצורה אוטומטית), כמו גם מנוע בינה מלאכותית שעובד ללא הפסקה לצורך זיהוי והתרעה מיידית על אנומליות, תקלות ואיתור המקור שלהן.

הכותב הינו מנהל מוצרי Dynatrace, במטריקס מוצרי תוכנה, המייצגת את פתרונות Dynatrace בישראל.

בעקבות מפגש פורום C3 בליסבון

בעקבות מפגש פורום C3 בליסבון