"ההגנה על רשתות ה-OT עוברת באבטחת רשתות ה-IT"

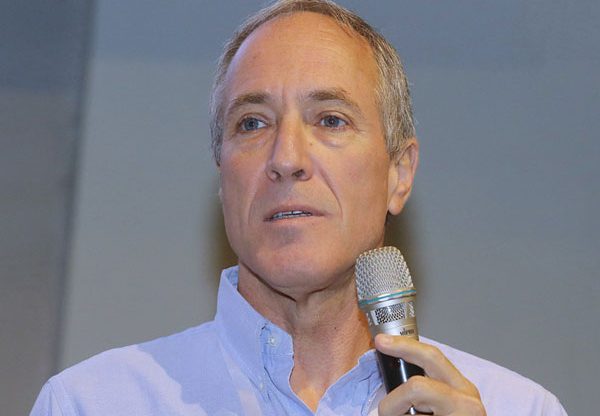

"ישנם שלושה אזורים מסוכנים במיוחד: העולם החכם, עולם הבריאות, והתעשיות והתשתיות הקריטיות", אמר מתי אפשטיין, מנהל מכירות בכיר לתשתיות קריטיות בצ'ק פוינט

"בארגון שיש בו רשת OT, יש תמיד גם IT. רוב המתקפות מגיעות מרשתות ה-IT. לכן, כשבאים לאבטח את ה-OT, צריך לאבטח גם את ה-IT. הדרך לצמצום האיומים ברשתות ה-OT עוברת דרך הגנה על רשתות ה-IT", כך אמר מתי אפשטיין, מנהל מכירות בכיר לתשתיות קריטיות בצ'ק פוינט.

אפשטיין דיבר בכנס ICS Cybersec של אנשים ומחשבים, שנערך היום (ב') באופן וירטואלי ודן באבטחת סייבר למערכות ICS, OT, IIoT ו-SCADA. את האירוע הנחה דניאל ארנרייך, יועץ להגנת סייבר למערכות בקרה תעשייתיות ולמערכות תפעוליות.

"ישנם שלושה אזורים שבהם הסיכון עלול להשפיע הכי הרבה", אמר אפשטיין. "הראשון הוא הארגון החכם, שכולל מעליות חכמות, מבנים חכמים וסביבות מרובות רכיבי אינטרנט של הדברים. אלה סביבות פגיעות מאוד. מערכות ניהול בניין הן סיכון אמיתי. בתוך הבניין יש מסכים חכמים, מדפסות ועוד אלמנטים שמחוברים לרשת הארגונית, מה שמאפשר לתוקפים להכניס נוזקה לנורה חכמה, למשל, ומשם להגיע לכל המערכת. האזור השני, שמטבע הדברים הוא קריטי, הוא עולם הבריאות – בתי חולים, ובהם מכשירים המחוברים לרשת ולמטופלים. האזור השלישי הוא בסביבה של תעשיות ותשתיות קריטיות, שכל פריצה אליהן עלולה לגרום נזק חמור".

בניית מדיניות אבטחה מקצה לקצה

"הסביבה התעשייתית וזו של התשתיות הקריטיות נבנו בחלקן לפני 40 ו-50 שנים", אמר. "כשהן נבנו, איש לא חשב על מתקפות סייבר. הן כוללות סיסמאות ישנות, מערכות הפעלה ישנות ומערכות IT לגאסי. כדי לאבטח רשתות ICS, נדרש לדעת מה יש שם – ריבוי מוצרים, ספקים ופרוטוקולים, זהו האתגר הראשון כשמגיעים לעשות את זה. יש להביט על האבטחה של סביבה זו באופן הוליסטי. יש לספק נראות המבוססת על מלאי הנכסים ועל חיקור. לאחר מכן יש לבנות את האכיפה, עם פילוח הרשת, תוכנית הרשאות ובניית מדיניות אבטחה. חיבור כל אלה יביא לבניית מנגנון אוטומטי, שיתרגם את המידע הנלמד לטובת בניית מדיניות אבטחה עם פתרון מקצה לקצה".

"לאחר מניעת האיומים מה-IT, כדי שהם לא יגיעו לרשת ה-OT, יש לבצע הפרדה, פילוח בין הרשתות. יש לעשות זאת על ידי בניית שכבת גישה בין שתי הרשתות והטמעת טכנולוגיות אבטחה לכל אחת מהן", הסביר אפשטיין.

צילום ועריכת וידיאו: אורי אלון

הוא ציין כי "במקום לפתח טכנולוגית חיקור, הקמנו מערך של שיתופי פעולה עם כמה חברות שעוסקות בתחום. הן מספקות חיקור לא פולשני, עם הגדלת הנראות וניטור אנומליות. ככה אנחנו יוצרים אבטחה כוללת, עם פיירוול, ניהול על ידי הפלטפורמה שלנו ואכיפה. המידע זורם בזמן אמת, הפלטפורמה שלנו מקבלת נתונים מספקית החיקור ועורכת שינויים במדיניות, אם הדבר נדרש. כל זה מתורגם על ידי מנהל האבטחה בארגון למדיניות ברת ביצוע, עם יותר פילוח, בקרות, הרשאות, אישור לשלוח פקודות או פרוטוקולים – או לא, הטלאות וירטואליות, טכנולוגיות ניטור פרצות ועוד".

לסיכום, אפשטיין אמר ש-"כל פתרון אבטחת מידע הוא נגזרת של הסיכונים באותה הסביבה, ואחד מהם הוא הצורך המובהק, לצד חוסר המימוש, בהפרדה ברורה בין IT ל-OT. צ'ק פוינט מספקת פתרונות אבטחה לעולמות ה-IT וה-OT גם יחד. יש לה נגישות לכמות עצומה של מידע, שמגיע מ-100 אלף לקוחות שמחוברים אליה, ממיליוני מחשבים ומערכים, והיא משתמשת במידע הזה לדברים רבים בהיבט האבטחה".

תגובות

(0)