איראן החלה לנקום בסייבר

לפי צ'ק פוינט, מאז תחילת המלחמה חל גידול של פי 10 בהיקף המתקפות האיראניות ובשבועות האחרונים, ארגון ממוצע בישראל חווה 2,146 מתקפות סייבר בשבוע ● עם זאת, המתקפות מכוונות לא רק נגד ישראל

מערכי הסייבר של איראן החלו לנקום על המתקפה המשולבת של ארצות הברית וישראל נגדה – גם בסייבר. המומחים העריכו כבר בתחילת המלחמה שזה מה שיקרה – והם צדקו.

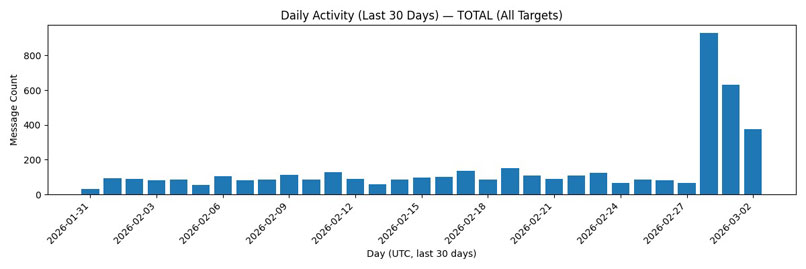

חוקרי צ'ק פוינט זיהו כי מאז תחילת המלחמה בשבת חל גידול של פי 10 בהיקף המתקפות האיראניות. יתרה מזאת, אנשי ענקית הגנת הסייבר ציינו שבשבועות האחרונים, ארגון ממוצע בישראל חווה 2,146 מתקפות סייבר בשבוע. זהו הנתון החודשי הגבוה ביותר ב-12 החודשים האחרונים.

לפי החוקרים, "בימים האחרונים חלה עלייה בפעילות בדיגיטל (של ההאקרים האיראנים – י"ה). מדובר באקו-סיסטם מתואם, המשלב פישינג, פגיעה באתרים, איומים, מבצעי פרוץ והדלף (Hack-and-leak) ופעילות השפעה דיגיטלית". לדבריהם, "הפעילות לא מוגבלת לישראל בלבד, וכוללת גם ניסיונות להשפיע על מדינות נוספות המעורבות בעימות". הם ציינו כי "קבוצות הסייבר האיראניות מנהלות ומשתפות את תקיפות הסייבר ומהלכי התודעה שלהן".

החוקרים חילקו את המתקפות שהאיראנים מבצעים מאז תחילת המלחמה לארבעה צירים מרכזיים: תקיפות ישירות נגד ישראל, בעיקר הפחדה והונאה דיגיטלית, לצד שיבושים; תקיפות נגד מדינות ערביות המעורבות בעימות או מזוהות כתומכות בארצות הברית; שימוש ביכולות וכלי סייבר להפעלת לחץ על איראנים בגולה, שתומכים במלחמה או פועלים נגד המשטר; ופעילויות הפחדה, שכוללות דיסאינפורמציה ואיומים ברשתות.

מקור: צ'ק פוינט

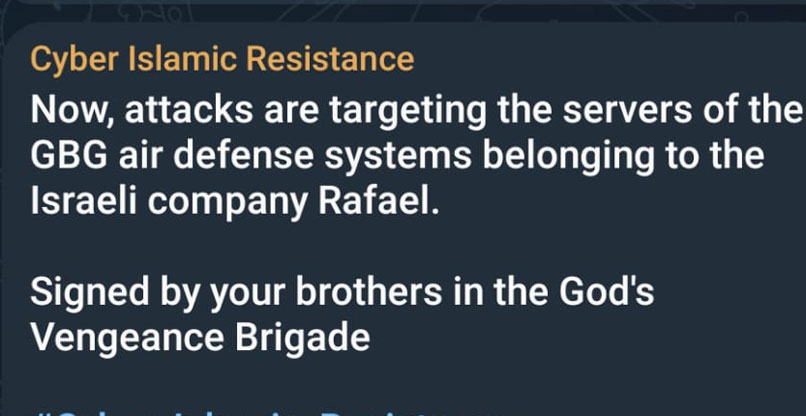

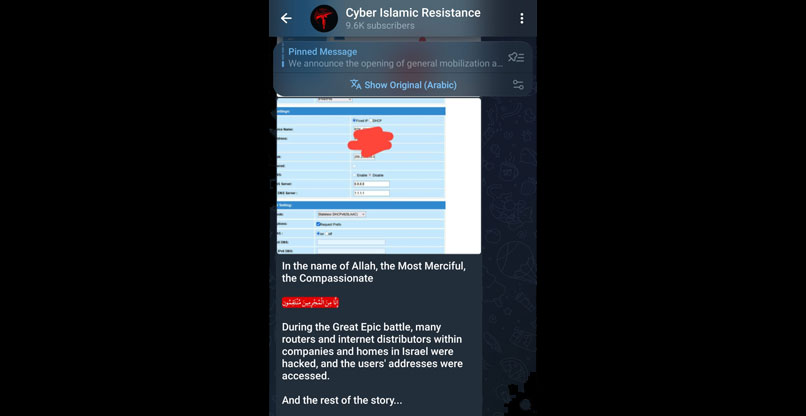

החוקרים כתבו כי "התוקפים מנסים לפגוע בישראלים דרך אפליקציות או אתרים מזויפים עם אלמנטים זדוניים מסוכנים". לדבריהם, "קבוצת Cyber Islamic Resistance – Axis טענה שתקפה את השרתים של מערכות ההגנה של ישראל (רפאל) ושפרצה לנתבים של הוט".

עוד ציינו בצ'ק פוינט כי "קבוצת חנדלה טענה שפרצה לחברת גז ותקפה את תשתית הנפט של ישראל".

טענת ההאקרים האיראניים שהם תקפו את המערכות של רפאל. צילום: צ'ק פוינט

טענתם שתקפו חברות בישראל. צילום: צ'ק פוינט

בין אם הטענות האלה נכונות או לא, "בתקופה זו חשוב במיוחד לנהוג במשמעת דיגיטלית גבוהה", כתבו החוקרים.

"בגלל חסימת האינטרנט – התגובה האיראנית תהיה לזמן קצר"

חוקרי יחידה 42 של פאלו אלטו מסרו שהאיראנים מבצעים קמפיין נקמה מרובה וקטורים של תקיפה, "שהתפתח לסכסוך חוצה אזורים משמעותי", לרבות מתקפות סייבר מצד פעילים פרו-איראנים, שנמצאים מחוץ למדינה. עם זאת, החוקרים סבורים שהפעילות האיראנית ההתקפית בסייבר תצטמצם מאוד בתוך זמן קצר, עקב חסימת האינטרנט במדינה. מאז החלה המלחמה, ירדה תעבורת האינטרנט באיראן לשיעור הנע בין 1% ל-4%. "אובדן הקישוריות וההידרדרות המשמעותית במבני ההנהגה והפיקוד האיראניים צפויים להפריע ליכולת של שחקני איום הפועלים בגיבוי המדינה לבצע מתקפות סייבר מתוחכמות בטווח הקרוב", כתבו.

האם השמחה של ההאקרים האיראנים תהיה קצרה בזמן? צילום: StockLab, ShutterStock

החוקרים ציינו ש-"יחידות סייבר שמזוהות עם מדינות עשויות לפעול באופן עצמאי – מה שעלול לגרום להם לסטות מהדפוסים הקודמים. היחלשות הפיקוד והשליטה האיראניים עשויה להוביל לכך שההאקרים הפרו-איראנים שנמצאים מחוץ למדינה ינקטו בעצמאות טקטית. היכולת שלהם לתמוך בפעולות סייבר מתוחכמות תהיה מצומצמת, בשל מגבלות תפעוליות".

לפי הערכת החוקרים, "קבוצות האקטיביסטיות מחוץ לאיראן יכוונו לארגונים יריבים, אך השפעתן צפויה להיות נמוכה עד בינונית". עוד הם הזהירו כי קבוצות סייבר שפועלות בגיבוי מדינות אחרות ינצלו את המצב כדי לבצע מתקפות לקידום האינטרסים שלהן, וכי פרוקסיז הסייבר של איראן "יכוונו למדינות שמארחות בסיסים צבאיים אמריקניים, וינסו לשבש את מערכי הלוגיסטיקה שלהם, במגוון פעילויות: ממתקפות מניעת שירות מבוזרת (DDoS) ועד לקמפיינים של פריצה והדלפה".

"המטרות העיקריות: ריגול ושיבוש"

אנשי פאלו אלטו כתבו בנוסף ש-"המטרות העיקריות של שחקני איום בסייבר המזוהים עם איראן כוללות, לעתים קרובות, ריגול ושיבוש. הטכניקות כוללות שימוש בקמפיינים ממוקדים של פישינג, שעברו שדרוג עם בינה מלאכותית, ניצול פגיעויות ידועות ושימוש בתשתיות חשאיות לריגול".

חוקרי יחידה 42 ציינו כמה מהפעילויות שאיראן ותומכיה בסייבר ביצעו באחרונה: האחת היא קמפיין פישינג שמנצל העתק זדוני של אפליקציית צבע אדום של פיקוד העורף, לריגול וקצירת נתונים. כמו כן, הם ציינו עלייה בפעילות ההאקטיביסטים, שפועלים ב-60 קבוצות, כולל פרו-רוסיות. אלה לקחו אחריות על מגוון פעולות משבשות, לרבות הקמת "חדר המבצעים האלקטרוני" בסוף פברואר. חדר זה משרת מגוון קבוצות, מאיראן ומחוצה לה – מקבוצות APT ועד האקטיביסטים.

לסיכום הם כתבו כי "בהינתן טבעו המשתנה במהירות של המצב, הגנה רב שכבתית היא היעילה ביותר, שכן אין כלי יחיד שיכול לספק הגנה מלאה. אנחנו ממליצים להתמקד בהיגיינת אבטחה בסיסית, בגישה מוכחת שמספקת הגנה עמידה מפני מגוון רחב של טקטיקות".

תגובות

(0)