נחשפה רשת בוטים המשתלטת על מכשירים חכמים

כך עולה ממחקר חדש של רדוור ● מפתחי הרשת טוענים כי הכוונות שלהם טובות, אך התוכנה מאפשרת ליוצריה להיות השליט הבלעדי של המכשיר

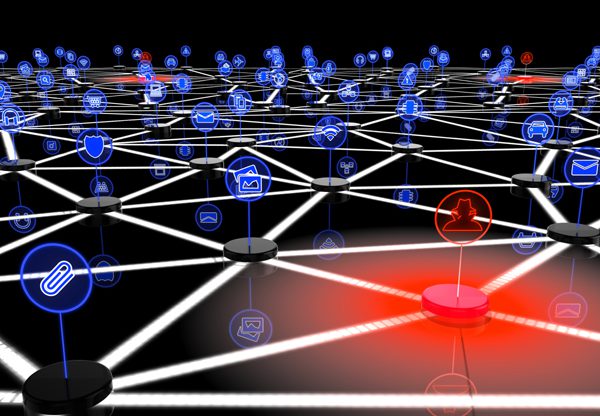

נחשפה בוטנט, רשת בוטים חדשה המשתלטת על מכשירים חכמים, אשר מפתחיה טוענים כי הכוונות שלהם טובות; כך עולה ממחקר חדש של רדוור (Radware).

הבוטנט החדש משתלט על מכשירים חכמים. עד כה אותרו כ-300 אלף ממירים, מצלמות אינטרנט ונתבים. הרשת החדשה זוהתה בראשונה באוקטובר 2016 ומאז עברה כמה שיפורים. התוכנה מאפשרת ליוצריה להיות השליט הבלעדי של המכשיר בכך שהיא מסוגלת לזהות נוזקות אחרות, להסיר אותן ולמנוע מאחרות להדביק מחדש בעתיד.

HAJIME ("התחלה" ביפנית) הופיע קצת לאחר שחרור הקוד של Mirai ("עתיד"). כזכור, הנוזקה הייתה אחראית למתקפת הסייבר הענקית שאירעה באוקטובר האחרון. מתקפת הענק הביאה לנפילות ולשיבושים קשים ורבים של מאות אתרים בארצות הברית.

מאות אתרי אינטרנט נפגעו ממנה, ביניהם רבים וגדולים בעולם, דוגמת אמזון (Amazon) טוויטר (Twitter), Airbnb, נטפליקס (Netflix), eBay, ספוטיפיי (Spotify), וכן אתרי מדיה וחדשות, כגון Financial Times, ניו יורק טיימס (New York Times) ו-CNN.

עומס רב על אתר – עד קריסתו

יעד המתקפה היה דיין (Dyn), חברת תשתיות אינטרנט וספקית שירותי DNS. מומחי אבטחה ציינו כי המתקפה הסבה נזק רב יחסית, בכך שהתמקדה בחברת תשתיות אינטרנט ולא בלקוחותיה. המתקפות היו מסוג DDoS, מתקפות מניעת שירות מבוזרת, היוצרות עומס רב על אתר במועד נתון – עד לקריסתו.

ההאקרים השתלטו על עשרות מיליוני רכיבים של אינטרנט של הדברים, בעזרת Miari ובכך העצימו את היקף הנזק. אותם רכיבים הם חסרי הגנת סייבר. ההאקרים ארגנו רשתות מחשב שמחוברות למכשירים ביתיים, כדי ליצור את הבוטנט המסיבי, אשר כיוון כמות עצומה של 2.1 טריליון ביטים של מידע בכל שנייה – לעבר שרתי דיין.

יוצרי HAJIME טוענים כי כוונתם טובה והם משתלטים על המכשירים, כדי למנוע מהם להיות מנוצלים על ידי כלים דוגמת Mirai, לייצור מתקפות סייבר. עם זאת, ציינו חוקרי רדוור, הם עדיין שומרים על יכולת גישה ושליטה כך שגם אם כוונתם טובה, עדיין לרשותם כלי עוצמתי ביותר.

הדבקה באמצעות ערוצי תקשורת מנקודה לנקודה

HAJIME מפיץ את עצמו באופן אוטומטי, על ידי פריצה למכשירים באמצעות סיסמאות ברירת מחדל הנהוגות בשימוש אצל רוב היצרנים. כל מכשיר נגוע סורק את מרחב האינטרנט לזיהוי קורבנות נוספים. ההדבקה נעשית באמצעות ערוצי תקשורת מנקודה לנקודה (כמו Torrent למשל), ואף תוך כדי ניצול ערוץ תקשורת הנועד לשליטה מרחוק על ידי ספקיות השירות.

תוכנת HAJIME יודעת לזהות מגוון של סוגי מכשירים ואת מערכות ההפעלה שלהם. התוכנה טוענת אליהם קבצי הפעלה מתאימים כדי להסיר מהם נוזקות אחרות ואז להשתלט אליהם ולמנוע ניסיונות גישה מרחוק מלבד ליוצריה, דבר המאפשר למכשיר להמשיך בתפקודו הרגיל, אך משאיר את השליטה בו בידיהם, לפחות בינתיים.

"כאמור, כוונותיהם של יוצרי התוכנה אינן ברורות, ואנו תקווה שכפי שהם מצהירים – כוונתם לאבטח את המכשירים הללו בלבד", נמסר מרדוור.

החוקרים סיימו באומרם כי בחצי השנה האחרונה מתקיים "מירוץ" בין תוכנות שונות במטרה להשתלט על המכשירים הללו – בין אם כדי לנצל אותם ובין אם כדי להגן עליהם – על כן מומלץ להסתכל בחוברות ההפעלה של היצרן כיצד לשנות את סיסמאות ברירת המחדל שלהם, כך שהנוזקות לא יוכלו לפצח אותן ולהדביק את המכשיר.

תגובות

(0)