האם יש קשר בין פריצות סייבר למערכות מים בישראל ובאיטליה?

עמיעד מערכות מים, וכן תשתית ההגנה ההידראולית בכיכר ובבזיליקת סן מרקו שבוונציה, נפרצו ● קלירסקיי פרסמה דו"ח שמעלה תובנות מעניינות על המתקפה באיטליה ● לפי חוקרים אחרים, ייתכן שיש קשר בין שני האירועים

בסמיכות זמנים מעוררת תהיות, שתי מערכות מים נפרצו בסייבר באחרונה. האחת היא לעמיעד מערכות מים והשנייה – למערכות מים בוונציה. חוקרים מעלים שאלות האם יש קשר בין שני האירועים.

עמיעד מערכות מים הותקפה בכופרה

עמיעד מערכות מים הודיעה לבורסה בתל אביב, שם היא נסחרת, ביום ה' האחרון כי היא עברה מתקפת כופרה. החברה לא מסרה מתי היא הותקפה ומה זהות התוקפים.

בעמיעד כינו את הפריצה "אירוע אבטחת מידע לא מהותי" וכתבו כי "עניינו חדירת גורם בלתי מורשה למערכות המחשוב של החברה". "החדירה הובילה לדלף מידע, להשבתה חלקית של מערכות המחשוב ולבקשת כופר לא מסוימת", ציינו. בעמיעד הדגישו כי "לאירוע אין השפעה מהותית על פעילות החברה, לרבות הפעילות של מערכי הייצור שלה, שפועלים כסדרם". כמו כן, לדבריהם, לא נגרם לחברה נזק מהותי.

עוד מסרה עמיעד כי "החברה הקימה באופן מידי צוות ייעודי, שכולל יועצים חיצוניים. הצוות פועל למיצוי הבדיקות, לסיכול ולהכלת האירוע. אנשיו נקטו בפעולות יזומות הכוללות, בין היתר, השבתה זמנית יזומה של מערכות המחשוב, בד בבד עם פעולות להשמשת מערכי הגיבוי. מערכות המחשוב חזרו לפעילות סדירה בתוך פרק זמן קצר".

"הניסוח לא בהכרח משקף את התמונה המלאה"

מוטי נגר, מנכ"ל באטמ, התייחס למתקפה על עמיעד ואמר כי "האירוע ממחיש תבנית שחוזרת על עצמה כמעט בכל מתקפה על תשתיות קריטיות: צוותי חירום פועלים, מערכות גיבוי מופעלות, השירות משוקם וההודעה למשקיעים מדגישה כי 'אין השפעה מהותית'. הניסוחים נכונים משפטית, אך אינם משקפים תמיד את התמונה המלאה. השאלה האמיתית היא לא רק כמה מהר הארגון התאושש, אלא מדוע התוקף הצליח לנוע בתוך המערכת מלכתחילה".

ככלל, לדבריו, "בשנה החולפת חל לא רק גידול בהיקף האיומים, אלא גם שינוי עומק: התוקפים לא מנסים רק לפרוץ את החומה, אלא הם מניחים שיצליחו להיכנס ופועלים בהתאם. רוב הארגונים בישראל עדיין ממוקדים בהגנה היקפית. הן שכבות הכרחיות, אך לא מספיקות. ברגע שתוקף עובר את הסף באמצעות תחנת קצה, ספק צד שלישי או חולשת זהות, הוא יכול לנוע כמעט בחופשיות. אחת הסיבות לכך היא שהתעבורה הארגונית בין שרתים, מערכות גישה ובקרה, מרכזי נתונים ורכיבי OT – אינה מוצפנת, וכך יש שכבה שמאפשרת לתוקף לעבור מנקודת החדירה ללב ליבו של הארגון. המתקפה על בית החולים הלל יפה ב-2021 היא דוגמה קלאסית: הנזק לא נגרם כי התוקף נכנס, אלא כיוון שלא היה מה שיעצור אותו לאחר שחדר. תבנית זהה הייתה ב-2025, בניסיון השיבוש בבית החולים שמיר ובעלייה החדה בניסיונות החדירה למערכות מים, חשמל, בריאות ותחבורה במהלך עם כלביא".

מוטי נגר, מנכ"ל באטמ. צילום: יח"צ

"לצד האיום המיידי", התריע, "קיים איום שקט ומסוכן עוד יותר: האיום הקוונטי. גורמי מודיעין בעולם אוספים כמויות עצומות של תקשורת מוצפנת, בהנחה שבתוך 5-10 שנים ניתן יהיה לפענחה – פעילות שמכונה Harvest Now, Decrypt Later (אסוף היום, פענח מחר). בישראל, מרבית הארגונים עדיין מתייחסים לתחום זה כאל סיכון עתידי. לכן, האסטרטגיה היחידה שעובדת היא להניח שהתוקף כבר בפנים. לא אם, אלא מתי הוא יתקוף. יש לעבור לארכיטקטורת הגנה חדשה ולהוסיף שכבת הגנה נוספת, כגון הצפנה ברמת חומרה של התעבורה הארגונית, בדגש על אתרים שאינם מאובטחים 24/7, סגמנטציה הדוקה של רשתות תפעוליות ורשתות בקרה, ושילוב פתרונות צופן פוסט קוונטיים בנקודות הקריטיות".

פריצה לאחד האתרים המתויירים באיטליה

לצד הפריצה לעמיעד מים, לאנשים ומחשבים נודע כי ב-7 באפריל תקפה קבוצה פרו-סינית של האקטיביסטים בשם IDS (ר"ת Infrastructure Destruction Squad) את תשתית ההגנה ההידראולית בכיכר סן מרקו ובבזיליקת סן מרקו שבוונציה. זאת, לטענתם, לאחר שפרצו למשרד התשתיות והתחבורה האיטלקי.

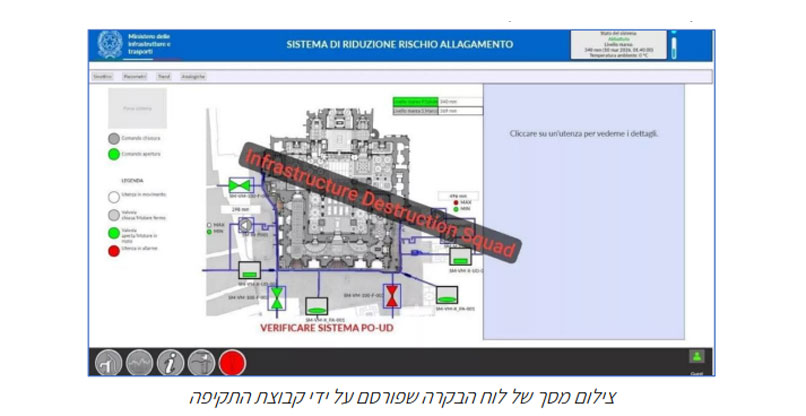

קבוצת ההאקטיביסטים, שידועה גם כמנוע האפל (Dark Engine), הודיעה שהשתלטה על SRRA (ר"ת Sistema di Riduzione Rischio Allagamento) – מערכת בקרה להפחתת סיכוני ההצפה שמגינה על האתרים המתויירים בוונציה. חברי הקבוצה פרסמו צילומי מסך של לוח הבקרה עם תרשים מדויק של הבזיליקה ומצבי השסתומים. הם הציעו גישת root למערכת, תמורת 600 דולר. הפריצה הראשונית תועדה בלילה שבין 9 ל-10 במרץ 2026, בשעה 01:40 – כך לפי חותמות הזמן שהופיעו בצילומי המסך.

זו אינה המתקפה הראשונה של הקבוצה: ברבעון השני של 2025 נטלו חבריה אחריות על 26 תקיפות ממוקדות על ICS – מערכות בקרה תעשייתיות. חבריה תקפו מדינות באיחוד האירופי, באסיה ובאמריקה הלטינית. הם התמקדו באיטליה – זו הייתה המדינה הנפגעת ביותר מפעילות הקבוצה.

כך הקבוצה פועלת

לאנשים ומחשבים הגיע בלעדית מסמך המנתח את פעילות הקבוצה. המסמך חובר על ידי חוקרי קלירסקיי הישראלית. עולה ממנו שהקבוצה פועלת ממניעים כספיים, אבל היא בעלת אוריינטציה פרו-סינית והיא מכוונת לפגוע בתשתיות של מדינות שעוינות לסין. עוד עולה מהניתוח שההודעות בקבוצת הטלגרם שלה מתפרסמות בשתי שפות במקביל – אנגלית וסינית.

החוקרים ציינו כי מחיר התקיפה שהקבוצה מציעה חריג – כ-600 דולר. "הוא נמוך מאוד עבור תקיפת ICS שמשתייך לתשתית קריטית ממשלתית. הנתון מרמז על שתי אפשרויות: או שלהאקרים יש גישה מוגבלת יותר למערכות הקורבן, או שמדובר בקמפיין תודעה", כתבו.

מקור: הדו"ח של קלירסקיי

הערכת החוקרים היא שמתווה התקיפה והגישה הראשונית התבצעו בשילוב של שני מרכיבים שעבדו יחד: כשל בהפרדת הרשתות והשגת פרטי הזדהות תקפים. חוקרי קלירסקיי הגיעו למסקנה שהם ניצלו כשל בהפרדת הרשתות משום שממשק ה-HMI היה נגיש מהאינטרנט, או לפחות מרשת שלא הייתה מופרדת מספיק. "זה לא וקטור תקיפה לכשעצמו, אלא התנאי המקדים שהפך את התקיפה לאפשרית", הסבירו. "ממשק שמנהל תשתית קריטית לא אמור להיות נגיש לסורקים אוטומטיים כמו Shodan או Censys".

במקרה של פרטי הזדהות תקפים הם הסבירו כי "יש באירוע זה שלוש השערות פתוחות, ואף אחת מהן לא אומתה": סיסמת ברירת מחדל, סיסמה חלשה או סיסמה שניתן היה לנחש; פרטי הזדהות של עובדים של משרד התשתיות, שדלפו ממאגר שנפרץ קודם לכן; ופרטי הזדהות שנגנבו על ידי נוזקת גניבה מסוג infostealer נמכרו בפורומים בדארקנט, וכללו גישה של עובד או קבלן לפאנל הניהול.

החדירה הראשונית נעשתה כחודש לפני התקיפה – ב-10 במרץ. בערוץ הטלגרם של IDS, ההאקרים הציגן את הלוגו של MIT – משרד התשתיות והתחבורה האיטלקי, וכתבו ש-"החדירה בוצעה על ידי חשיפה של פגיעויות אבטחה במערכות הקיימות". הפוסט נמחק שעות ספורות לאחר חג הפסחא, שחל ב-5 באפריל – וחברי הקבוצה תקפו את האתרים המתויירים בוונציה יומיים אחר כך.

החוקרים ציינו שהרשויות באיטליה ביצעו "בדיקות חדשות" ובדיקות ציוד, ואלה הראו, לכאורה, כי המערכת בטוחה. "למעשה", הסבירו בקלירסקיי, "הם זיהו תעבורה אנומלית, אך לא העריכו נכון את רמת השרידות שהושגה דרך שרת הווב של HMI, ממשק אדם-מכונה".

הקבוצה עצמה פרסמה את דבר ההשתלטות בערוץ הטלגרם שלה, עם צילומי מסך וסכמות מערכת מפורטות. חבריה חשפה שהם נשארו ברשת בזמן הבדיקות הממשלתיות ובחרו, במכוון, ש-"לא להציף את העיר". לאחר מכן, משרד התשתיות הודה ששגה ושהזיהוי היה מוצלח, אך היקף הפריצה הוערך בחסר. אחרי ההודעה של האיטלקים, ההאקרים הציעו בדארקנט מתקפה בעלות של 600 דולר, ולאחר מכן העלו את המחיר ל-650 דולר. הם לעגו לקורבן שלהם וכתבו: "חהחה, הרשויות האיטלקיות בעטו אותנו מחוץ לרשת, חהחה, אל תדאגו, נערוך מתקפות. תשתקו!".

קבוצת IDS הצהירה כי בנתה כלי התקפי חדש, ושהיא תעשה בו שימוש כנגד חברות אנרגיה ומטרות נוספות באיטליה.

החוקרים ציינו כי הודעת ההאקרים "מרמזת שרשות המים של ונציה החזירה לעצמה את השליטה על האירוע".

מומחים אחרים טענו שהעובדה ששתי מתקפות – על החברה הישראלית והמערכת האיטלקית – בוצעו בסמיכות זמנים מעלה שאלות האם יש קשר ביניהן, וייתכן שהתשובה לכך חיובית. יצוין כי עד עתה לא נמצא כל קשר כזה. ברם, לסין יש אינטרסים גיאו-פוליטיים במזרח התיכון וחברות שעוסקות בתחום המים מעוררות עניין אצל השלטון הסיני. בנוסף, לעמיעד מערכות מים יש פעילות בסין, כולל מרכזי ייצור, והיא אף רכשה חברה מקומית בשם Yixing Taixing Environtec, שקרויה כעת Amiad China.

תגובות

(0)