"כל פתרון אבטחת מידע הוא נגזרת של הסיכונים ששייכים לאותה סביבה"

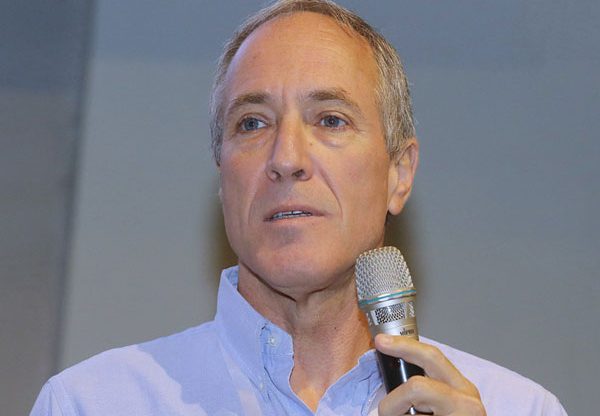

"אחד הפתרונות הוא הצורך המובהק, לצד חוסר המימוש, בהפרדה ברורה בין IT ל-OT. מה שגילו בארצות הברית הוא שמדובר בבעיה מספר אחת מזה כמה שנים", סיפר מתי אפשטיין, מנהל מכירות בכיר לתשתיות קריטיות בצ'ק פוינט

"מעורבים בסביבה הזו הרבה מאוד עולמות טכנולוגיים שונים. זה מתחיל מבית חכם, דרך משרדי מנהלים, דרך סביבות ייצור ועד מערכות בקרה מסוגים שונים. קודם כל צריך לדעת במה מתמקדים, כי המערכות לא זהות. כל פתרון אבטחת מידע הוא נגזרת של הסיכונים ששייכים לאותה סביבה, ואחד מהם הוא הצורך המובהק, לצד חוסר המימוש, בהפרדה ברורה בין IT ל-OT. מה שגילו בארצות הברית שמדובר בבעיה מספר אחת מזה כמה שנים", סיפר מתי אפשטיין, מנהל מכירות בכיר לתשתיות קריטיות בצ'ק פוינט.

אפשטיין דיבר בפני למעלה מ-700 אנשי המקצוע שהגיעו לכנס ICS-Cybersec 2018 שנערך ביום חמישי בשבוע שעבר בלאגו אירועים בראשון לציון.

האירוע, הנערך זאת השנה השלישית בהפקת אנשים ומחשבים, התמקד בצורך באבטחה של רשתות ה-OT בעולם של איומים הולכים ומתגברים והולכים ודומים יותר ויותר לאיומים ב-IT.

"אי אפשר להתעלם מכך שבארגון שיש בו OT יש תמיד גם IT, ולכן הנושא של וקטור ההתקפה הוא המרכזי. מכיוון שכך, אם רוצים לאבטח OT צריך לאבטח גם את ה-IT. אין ברירה. כדי לנטרל כמה שאפשר איומים לסביבת ה-OT אז בוא ננסה לחסום כל התקפה שבאה מסביבת ה-IT על ידי טכנולוגיית הפרדה, וזו שכבת ההגנה הראשונה והחשובה ביותר. דבר שני צריך לתת פתרונות לפי הסיבה, ורק אז להתעסק עם שכבת ה-OT עצמה שגם לה כמובן יש אתגרי אבטחה משלה", אמר אפשטיין.

לדבריו, אבטחת רשתות טכנולוגיה תפעולית כנגד העלייה בכמות התקפות מבוצעת לדבריו בשני שלבים. "קודם כל צריך טכנולוגיה שתיתן לנו יכולת חשיפה באופן פסיבי ללא השפעה על התהליך הייצור ולנסות להבין מה יש ומה נקודות החולשה רק מהקשבה למידע. אנחנו צריכים ללמוד כל מה שאפשר על הרשת".

לאפשר דיווח מיידי על כל חריגה

"בהמשך, בהנחה שלמדנו, בואו נעשה את האבטחה עם מיקוד לפי צורך בפרוטוקולים, והתהליכים או בכל דבר אחר בתפעול שלנו כדי לאפשר לדיווח מיידי על כל חריגה ממה שלמדנו בתהליכי האבחון, כשהכל, בכל הרמות, ישים בתוך הפתרונות של צ'ק פוינט", ציין.

אפשטיין אמר עוד כי יש הרבה היבטים שלא נותנים להם מספיק את הדעת."לדוגמה מערכות ניהול בניין שמבוססות לחלוטין על SCADA. יש סיכון אמיתי. בתוך הבניין יש מסכים חכמים, מדפסות ועוד אלמנטים שמחוברים לרשת הארגונית. הרי אפשר להכניס רושעה לתוך נורה חכמה ומזה להגיע לכל המערכת", אמר.

גל פניגשטיין, אנליסטית בצ'ק פוינט. צילום: ניב קנטור

נוזקות שמגיעות מתחום ה-IT גם לתחום ה-OT

גל פניגשטיין, אנליסטית בצ'ק פוינט, אמרה באירוע כי "אנחנו רואים נוזקות שמגיעות מתחום ה-IT גם לתחום ה-OT, כולל כופרות". לדבריה, "יש כמובן גם התקפות מיילים שמנסות לפתות עובדים בתחום המערכות הקריטיות כדי להדביק בנוזקה את המערכות. במקרה של OT ומערכות בקרה המטרה הראשית של רוב התוקפים היא לגרום כמה שיותר נזק, ככל שהם יכולים, ובלא מעט מקרים המניעים הם פוליטיים".

בעיה נוספת שציינה פניגשטיין היא חולשות קיימות במערכות עצמן שיכולות להיות מנוצלות על ידי תוקפים, ולאחרונה יש חזרה של ניצול הנקודות הללו כדי להפוך מערכות למכונות כרייה בכפייה.

"בפני עצמה זו פעולה לגיטימית, אבל לא כשמישהו מנסה להשתמש במערכות שלך לכוח החישובי הנדרש כדי להפיק מטבעות קרפיטוגרפיים. ההשפעה המרכזית היא האטה בביצועים של המכונות ושל הבקריםף, ושל העבודה. אבל כשאנחנו מדברים על מחשבים ניידים זה יכול להביא עד לריקון ופיצוץ הסוללה, בשרתים גדולים זה יכול להוביל להאטה קריטית של ביצועים, ואנחנו לא צריכים להזכיר עד כמה חשוב שתשתיות ראשיות יפעלו במיטב הביצועים", אמרה.

פניגשטיין הסבירה כי צ'ק פוינט מספקת פתרונות אבטחה לעולמות ה-IT וה-OT גם יחד. "לצ'ק פוינט יש נגישות לכמות עצומה של מידע שמגיעה מ-100 אלף לקוחות שמחוברים אלינו כולל שירותים, עם מידע ממיליוני מחשבים ומערכים, ואנחנו משתמשים במידע הזה לדברים רבים בהיבט האבטחה כמו למצוא קצות חט למחקרים, כדי לשפר את המוצרים שלנו, אבל גם כדי להתמקד בסקטור מסוים כדי לבחון מה האיומים העיריים שלו", היא ציינה.

תגובות

(0)