האקרים שהתחזו ל-yes ביצעו מתקפת פישינג

לקוחות של החברה קיבלו מיילים שטענו ל-"בעיות טכניות", שבגללן הם התבקשו ללחוץ על לינק ● ESET גילתה שהלינק מוביל לאתר שנראה בדיוק כמו זה של yes, ושם ביקשו ההאקרים מהקורבנות להכניס פרטים אישיים רבים

עוד מתקפת פישינג על ישראל: חברת האבטחה ESET זיהתה אמש (ג') מיילים מזויפים, שמתחזים לכאלה שמגיעים מ-yes. בחברה עדיין לא יודעים לספר כמה מחשבים נפגעו, אולם מוסרים שכמו ברבים ממקרי הפישינג, המטרה של ההאקרים היא לנסות לגנוב פרטי זהות של לקוחות, ובכלל זה פרטי כרטיסי אשראי.

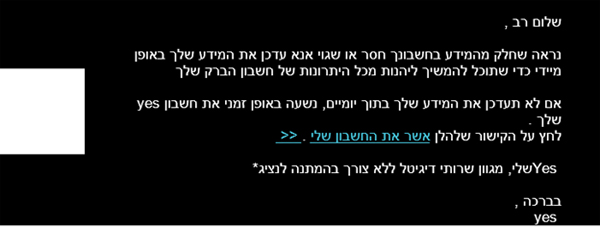

במייל שמתקבל מ-"yes" נטען שהחברה חווה בעיות טכניות והנמענים מתבקשים ללחוץ על לינק כדי לעדכן את המידע שלהם באתר – הפישינג עצמו. "יש לנו בעיות טכניות. לכן, אנחנו מבקשים שתעדכן את המידע שלך כדי שהשירותים שלך לא יושעו", נכתב בכותרת המייל. "אם לא תעדכן את המידע שלך בתוך יומיים, נשעה באופן זמני את חשבון ה-yes שלך".

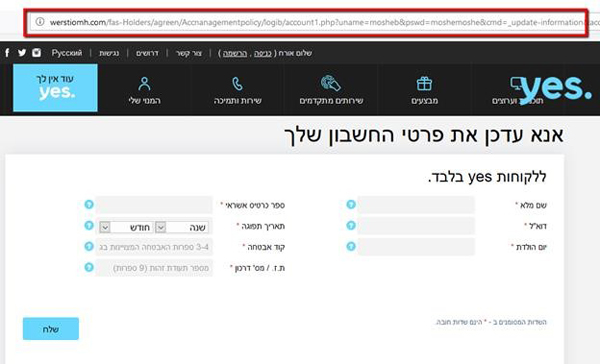

הלינק מוביל לאתר שנראה דומה לחלוטין לזה של חברת הלוויין, וגם הכתובת דומה: Yes.co.il הוא שם המוען של מייל הפישינג, בעוד שכתובת האתר האמיתי של yes היא www.yes.co.il. אלא שבפועל מדובר, כאמור, באתר מזויף, שהקורבן מתבקש להזין בו נתונים כמו שם משתמש וסיסמה, בדיוק כמו באתר הרשמי של yes.

המייל המתחזה שהקורבנות מקבלים כביכול מ-yes. מקור: ESET

לאחר מכן מופיע מסך נוסף בו הקורבן מתבקש להזין את פרטי האשראי שלו, בנוסף למספר תעודת הזהות ולתאריך הלידה. זאת, בניגוד לאתר הרשמי, בו מתבקש הלקוח לאמת את פרטי אמצעי התשלום באמצעות הקלדת ארבע הספרות האחרונות של כרטיס האשראי.

ב-ESET מציינים שאף לא אחד מהנתונים מועבר לחברת הלוויין וכולם נגנבים על ידי עברייני רשת, במטרה למכור את פרטי כרטיס האשראי בדארקנט או להשתמש בהם על מנת לגנוב כסף מהקורבן.

"שיפור משמעותי במתקפות פישינג על ישראלים"

אמיר כרמי, מנהל הטכנולוגיות של ESET בישראל, אמר כי "אנחנו רואים שיפור משמעותי במתקפות פישינג על ישראלים לאורך כל החודשים האחרונים. כמו שזה נראה, התוקפים העתיקו במדויק את הנראות של האתר הרשמי של yes. בנוסף, כל הקישורים באתר המזויף מובילים לאתר הרשמי של yes – דבר שתורם לאמינותו".

המסך המזויף שבו מתבקשים הקורבנות להזין את הפרטים שלהם. מקור: ESET

"ההאקרים משתמשים בטכניקה מוכרת של מתקפות פישינג, שבהן מועתק אתר אמיתי בצורה מלאה. אלא שנדיר מאוד שראינו אותה בשימוש במתקפות על משתמשים ישראליים. צירוף כל הפרטים – שם, תאריך לידה, מספר כרטיס אשראי עם תאריך תפוגה, קוד אבטחה ומספר תעודת זהות – מאפשר לתוקפים להשתמש או למכור פרטים שניתן לבצע באמצעותם בקלות רכישות על חשבון הקורבן, ובמקביל למכור מידע אודותיו", אמר.

כרמי המליץ "לא להיכנס בשום אופן לקישורים מהודעות מסוג זה. כאשר מתקבל מייל משירות שבו משתמשים – יש להיכנס ישירות לאתר, לא דרך המייל, ולוודא שאכן קיים צורך באימות הפרטים. דרך נוספת היא להתקשר ישירות לשירות הלקוחות של החברה ולהבין האם יש בעיה עם החשבון".

ב-yes מבהירים ש-"מדובר באתר המתחזה לאתר שלנו ואין לו כל קשר לחברה. כפי שניתן לראות, כתובתו אינה כתובת האינטרנט של yes. דיווחנו על הנושא באופן מידי לחברה המארחת של האתר המתחזה ולספקיות האינטרנט".

תגובות

(0)