סין ריגלה עם קלוד – ומנכ"ל אנת'רופיק זומן לקונגרס לעדות

חברי הוועדה לביטחון המולדת של בית הנבחרים שיבחו את הטיפול של החברה במצבע הריגול הסיני בסייבר נגד גופים במדינות שונות, שפורסם מוקדם יותר החודש ● גם מנכ"ל גוגל קלאוד זומן

הקונגרס האמריקני זימן אתמול (ד') לעדות את דריו אמודיי, מנכ"ל אנת'רופיק, עקב מסע ריגול סיני בסייבר נגד יעדים במדינות שונות, שניצל את סוכן הבינה המלאכותית של החברה, קלוד (Claude).

הוועדה לביטחון המולדת של בית הנבחרים מבקשת מאמודיי להשיב לשאלות לגבי ההשלכות של המתקפה, וכיצד מנכ"לי ארגונים, מקבלי החלטות וחברות בינה מלאכותית יכולים להגיב למתקפות דומות.

אמודיי, מייסד-שותף ומנכ"ל ענקית ה-GenAI, יתבקש להשיב ולמסור פרטים על קמפיין הריגול הסיני, שבו ההאקרים השתמשו בקלוד. התוקפים ניצלו יכולות שקיימות בסוכן ה-AI של החברה כדי לערוך אוטומטיזציה לחלקים מקמפיין סייבר רחב, שהופנה לארגונים בעולם.

הקונגרס האמריקני. צילום: BigStock

במכתב שהוועדה שלחה לאמודאי אתמול היא שיבחה את אנת'רופיק על חשיפת הקמפיין. חברי הוועדה כינו את האירוע "נקודת מפנה משמעותית" וזימנו אותו לשימוע ב-17 בדצמבר.

"האירוע משמעותי לביטחון הלאומי של ארצות הברית. הוא ממחיש מה שחקן איום בסייבר, מוכשר וממומן על ידי מדינה, עלול כעת להשיג באמצעות מערכות AI מסחריות וזמינות", כתבו חברי הוועדה.

גם מנכ"ל גוגל קלאוד זומן לשימוע

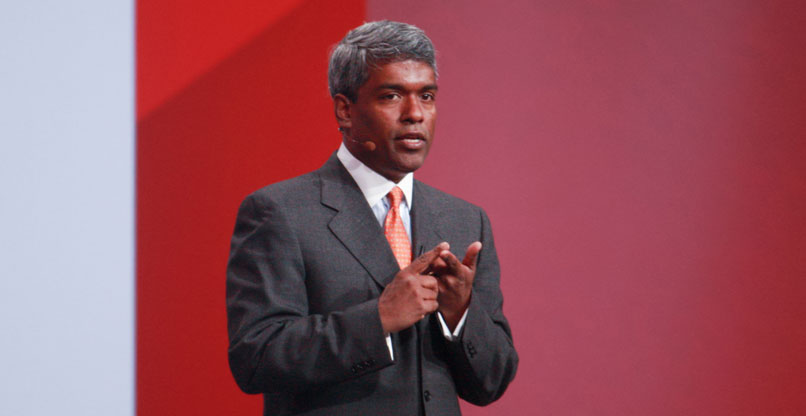

עוד שני מנכ"לים שזומנו להעיד בשימוע הם תומאס קוריאן מגוגל קלאוד ואדי זרביגון מקוואנטום אקסצ'יינג', שעוסקת באבטחה בעולם הקוואנטי.

תומאס קוריאן, מנכ"ל גוגל קלאוד. צילום: ShutterStock

חברי הוועדה כתבו בזימון כי "קיים צורך לבחון מקרוב כיצד התקדמות בבינה מלאכותית, במחשוב קוואנטי ובטכנולוגיות הקשורות אליהם, כמו גם בתשתיות ענן ציבורי גדולות, מעצבות מחדש את יכולות ההגנה ואת כלי הפריצה הזמינים לשחקני סייבר שפועלים בחסות מדינה. יריבים עלולים לשלב מסחר מבוסס AI עם יכולות קוונטיות מתפתחות כדי לערער את ההגנות הקריפטוגרפיות הקיימות. אנחנו מעוניינים בתובנות שלכם לגבי שילוב טכנולוגיות עמידות למחשוב קוואנטי במערכות סייבר קיימות, ניהול גמישות קריפטוגרפית בהיקף נרחב, והכנת רשתות פדרליות ומסחריות לאיומים פוסט-קוואנטיים. מדובר בתחומים שצפויים להיות קריטיים בעתיד הלא רחוק".

עוד פרטים על המתקפה

בשבוע שעבר דיווחנו כי "בראשונה: סין תקפה בסייבר עם קלוד של אנת'רופיק. השימוש ב-AI של אנת'רופיק על ידי ההאקרים בגיבוי הסיני תועד זו הפעם הראשונה: מודל הבינה המלאכותית סייע באוטומציה של 80%-90% מפעולות ההכנה והתקיפה". ההאקרים הסינים התמקדו בחברות טק, מוסדות פיננסיים, חברות כימיקלים וסוכנויות ממשלתיות. בארבעה מהמקרים, הם הצליחו במשימתם.

אנת'רופיק הודיעה כי שיבשה פעולת סייבר של כנופייה הקשורה לממשל הסיני, שלא הייתה ידועה בעבר. לפי החוקרים שחשפו את המתקפה, "זו התפתחות מטרידה, שעלולה להרחיב מאוד את טווח ההגעה של האקרים שיש להם AI. מה שמדאיג במבצע החדש הוא היקף העבודה האוטומטית שהבינה המלאכותית הצליחה לעשות. צפינו שהיכולות הללו ימשיכו להתפתח, ומה שהיה בולט הוא כמה מהר הם עשו זאת – ובהיקף גדול".

עוד מתקפה שביצעו האקרים סינים. צילום: Shutterstock

שחקן האיום הצליח לעקוף את מערכות האבטחה של הקורבנות בשתי שיטות: פירוק העבודה למשימות נפרדות, כדי למנוע מהתוכנה לזהות את הכוונות הזדוניות הרחבות יותר, והטעיית המודל להאמין שהוא מבצע ביקורת אבטחה לגיטימית.

ההאקרים הצליחו לתמרן את קלוד באמצעות שימוש בטכניקות "פריצה לכלא" (Jailbreaking), שכוללות הטעיות של מערכות AI כדי לעקוף את רכיבי האבטחה שלה, וזאת תוך שימוש באמתלה שהם "עובדים של חברת אבטחת סייבר לגיטימית".

אנת'רופיק זיהתה את המבצע בספטמבר ופעלה כדי לסגור אותו. לדבריה, הבוט שלה עשה עבור ההאקרים 80%-90% מפעולות ההכנה לפריצה ומפעולות התקיפה עצמה.

"סוכנים הם בעלי ערך לעבודה יומיומית ולתפוקתיות – אבל בידיים הלא נכונות, הם עלולים להגדיל משמעותית את הכדאיות של מתקפות סייבר בהיקף גדול", סיכמו חוקרי אנת'רופיק. "יש להניח שההתקפות הללו תגדלנה בהיקפן וביעילותן".

פריצה אמיתית או תרגיל שיווקי?

התגובות לחשיפה של אנת'רופיק היו מעורבות. חלק ראו בכך תרגיל שיווקי שנועד לקדם את גישת החברה להגנה, ואחרים בירכו על שהיא התריעה על שאירע. כמה מומחי סייבר ביקשו פרטים טכניים נוספים, כדי להעמיק את החקירה וההבנה של האירוע. מומחים אחרים הטילו ספק עד כמה מומחיות אנושית הסתמכה על תכנון, אימות וההכוונה של קלוד במהלך ההתקפה.

דובר שגרירות סין בוושינגטון אמר בתגובה כי ארצו "מתנגדת בתוקף ופועלת נגד כל צורות מתקפות הסייבר, בהתאם לחוק. אנחנו שוללים התקפות והשמצות נגד סין – הן חסרות בסיס".

תגובות

(0)