רק זה היה חסר: כופרה איראנית חדשה שתקפה בישראל

12 חברות ישראליות גדולות, וחברות נוספות, נפגעו מכופרת Pay2Key - כך לפי צ'ק פוינט ● ארבעה מהקורבנות שילמו את דמי הכופר, מה שאפשר לחוקרים לעקוב אחרי העברות הכספים בין ארנקי הביטקוין ● בשבועיים האחרונים - עלייה ניכרת במתקפות הכופרה

האיראנים ממשיכים לחצות את הגדרות של ישראל, ככל שזה נוגע לסייבר: צ'ק פוינט חשפה היום (ה') כופרה חדשה מסוגה בשם Pay2Key, שמקורה באיראן ושתקפה מטרות בישראל.

על פי החוקרים, מעבר לעובדה שמדובר בסוג חדש של כופרה – מהירה ושקטה במיוחד, בחינה אחר נתיב הכסף הובילה אותם להאקרים ממוצא איראני, שפועלים בזירת מסחר ביטקוין איראנית, אשר מחייבת את משתמשיה להחזיק במספר טלפון איראני בתוקף – וכן תעודת זהות איראנית, עם תמונה לצורך הזדהות.

הכופרה תקפה בישראל ובאיטליה לפני שבועיים. ככלל, חוקרי ענקית אבטחת המידע הישראלית ציינו כי בשבועיים האחרונים ניכרת עלייה עולמית במתקפות הכופרה – וזה רלוונטי גם לישראל. מדובר בעלייה מתמשכת, שכן ברבעון השלישי של השנה נרשם זינוק של 50%.

לפי חוקרי צ'ק פוינט, החדירה לחברות בוצעה באמצעות מנגנון החיבור מרחוק של עובדים לרשת הארגונית – RDP. לדבריהם, "זן נוזקת הכופר מתוחכם ומהיר. הוא מצפין רשתות ארגוניות שלמות בתוך כשעה, ועושה זאת כאשר ההאקרים מאיימים להדליף מידע רב ששייך לארגונים שמותקפים ברשת האפילה – אם דמי הכופר לא ישולמו". כך, בשלושה מקרים לפחות, ההאקרים אכן הדליפו מידע ששייך לארגונים המותקפים לדארקנט.

"זה לא גל התקיפה האחרון"

התוקפים שמאחורי Pay2Key דרשו תשלום כופר של בין שבעה לתשעה ביטקוין – סכום שנע בין 375 אלף ל-475 אלף שקלים, כאשר הוא משתנה מקורבן לקורבן. החוקרים העלו כי רוב הקורבנות של מתקפת הכופרה הם חברות ישראליות בגדלים שונים – לפחות 12 מטרות מחברות גדולות, ועד למשרדים קטנים. עדויות חדשות, ציינו, מצביעות על קורבן נוסף באיטליה. "בשל המאפיינים המתקדמים של המתקפה, אנחנו צופים כי זה לא גל התקיפה האחרון", ציינו החוקרים.

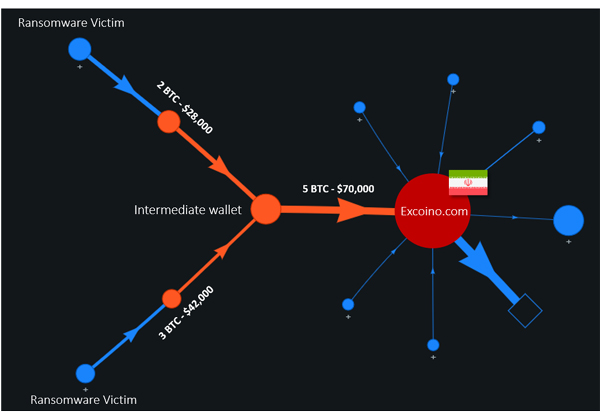

ארבעה קורבנות ישראליים של Pay2Key החליטו לשלם את דמי הכופר, מה שאיפשר לחוקרי צ'ק פוינט לעקוב אחר העברות הכספים בין ארנקי הביטקוין. בשיתוף פעולה עם ווייט סטרים- חברת מודיעין ישראלית בתחום הבלוקצ'יין, החוקרים עקבו אחר רצף עסקאות הביטקוין שביצעו התוקפים. הם מצאו כי כולן מסתיימות בזירת מסחר בביטקוין איראנית בשם Excoino. המעקב החל בכתובות ארנקי ביטקוין שנמסרו לקורבנות, על מנת שהם יעבירו אליהם את דמי כופר הנדרשים, המשיכה לארנק ביניים ובסופו של דבר הגיע לארנקי קצה המשויכים ל-Excoino.

נתיב הכסף של ההאקרים האיראנים. מקור: צ'ק פוינט

חוקרי צ'ק פוינט הסבירו ש-Excoino היא בורסה איראנית המספקת שירותי עסקאות מאובטחות של מטבעות קריפטוגרפיים לאזרחים איראניים בלבד. רישום יחייב את משתמש להיות בעל מספר טלפון איראני תקף, וכן תעודת זהות איראנית. הבורסה דורשת גם העתק של תעודת הזהות עצמה, כדי להעניק זכאות לביצוע העברות כספים. על סמך מסלול זה, חוקרי צ'ק פוינט הגיעו למסקנה שהתוקפים שמאחורי Pay2Key הם, ככל הנראה, אזרחים ממוצא איראני.

שימוש בסחיטה כפולה

כמו במתקפות הכופר המתקדמות בעולם, מפעילי Pay2Key משתמשים בטקטיקת הסחיטה הכפולה, כדי להאיץ בקורבנות לשלם את הכופר. "זו היא ההתפתחות האחרונה בארסנל מתקפות הכופרה", ציינו החוקרים. במודל הסחיטה הכפולה, ההאקרים לא מסתפקים בהצפנת המידע ודרישת כופר עבור שחרורו, אלא גם מאיימים, ואף מקיימים, להדליף מידע שנגנב מהארגון, על מנת להאיץ את התשלום. במקרה זה, המפעילים של Pay2Key יצרו אתר ייעודי, שאליו הם מעלים תוכן רב של קורבנות שהחליטו שלא לשלם. עד כה, הקורבנות הלא משלמים של תקיפת הסחיטה הכפולה הזו הם שלוש חברות ישראליות.

האתר הייעודי שהמפעילים של Pay2Key יצרו

מניתוח המתקפות שביצעה קבוצת Pay2Key עד כה, נראה כי נקודת הכניסה אל הארגונים המותקפים הייתה דרך פרוטוקול הגישה מרחוק. על מנת למזער את החשיפה שלהם, התוקפים ממנים את אחד המחשבים המודבקים ברשת לנציג (פרוקסי), ומעתה ואילך כלל מחשבי הארגון המודבקים מתקשרים אתו ורק הוא מתקשר עם התוקפים. בניית מעין רשת היררכית שכזו, הסבירו החוקרים, מפחיתה את החתימה שמתקפה שכזו מייצרת.

בשל העובדה שהתוקפים עדיין פעילים, ובאופן כללי, יש לחוקרי צ'ק פוינט "כמה המלצות לצמצום הסיכון הנשקף ממתקפות כופרה: עדכון תוכנה אוטומטי, שימוש בתוכנות אבטחה כגון IPS למניעת ניצול חולשות אבטחה והטמעת פתרון אנטי כופרה".

תגובות

(0)