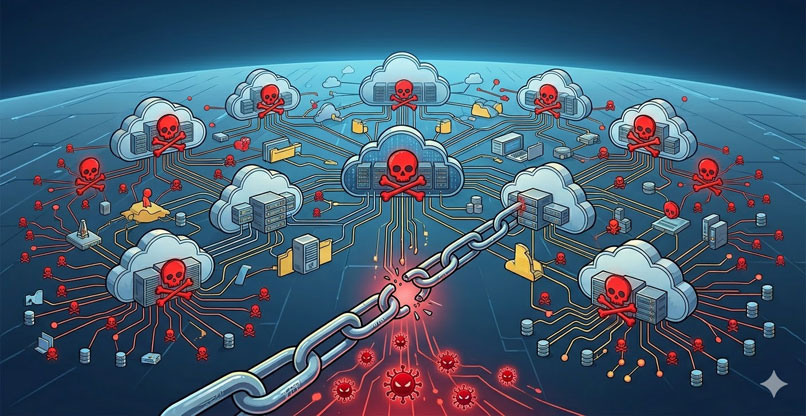

מתקפת שרשרת אספקה זיהמה אלפי סביבות ענן של ארגונים

המתקפה בוצעה על Trivy, סורק הקוד הפתוח של אקווה סקיוריטי הישראלית ● מומחים: הפושעים, שמגיעים ממדינות במערב, עובדים עם צוותי סחיטה נודעים לשמצה, "ונראה את ההשפעה שלהם בימים ובחודשים הקרובים"

אפקט "כדור השלג" בפרויקטי קוד פתוח: אלפי סביבות מחשוב ענן של ארגונים נדבקו בנוזקות שגונבות מידע, כתוצאה מהתקפת שרשרת האספקה על Trivy, שאירעה בשבוע שעבר. הפושעים שפרצו לסורקי הקוד הפתוח של אקווה סקיוריטי הישראלית עובדים עם צוותי סחיטה נודעים לשמצה, מה שמגדיל את המסוכנות של קמפיין התקיפה.

"אנחנו יודעים על יותר מ-1,000 סביבות SaaS שמושפעות מהמתקפה אשר מתמודדות באופן פעיל עם גורם האיום הזה", אמר צ'ארלס קרמייקל, סמנכ"ל הטכנולוגיות של מנדיאנט, קבוצת מודיעין האיומים מבית גוגל קלאוד. קרמייקל דיבר אתמול (ג') בכנס RSA בסן פרנסיסקו. לדבריו, "המספר יגדל בהמשך הדרך לעוד 500 קורבנות, אולי 1,000 ואולי אף 10,000. אנחנו יודעים שממש ברגעים אלה, שחקני האיום הללו משתפים פעולה עם שחקנים אחרים".

קרמייקל ציין ש-"הפושעים המקוונים יושבים בעיקר בארצות הברית, בריטניה, קנדה ומערב אירופה. הם ידועים באגרסיביות יוצאת דופן בפעילות הסחיטה שלהם. הם מאוד רועשים, מאוד אגרסיביים, ולכן נראה את ההשפעה שלהם בימים, בשבועות ובחודשים הקרובים".

הכול החל בסוף השבוע שעבר: חוקר האבטחה פול מקארטי הזהיר מפני מתקפה רחבת היקף בשרשרת אספקה שמכוונת ל-Trivy – סורק שמגלה פגיעויות, הגדרות שגויות וסודות שנחשפו. מפתחים בדרך כלל משלבים את הסורק הזה בעבודתם – מה שהופך ליתרון עבור התוקפים, כי זה מאפשר להם לגנוב מפתחות API, פרטי חשבונות ענן ונתונים רגישים נוספים.

אקווה: "מדובר במתקפה מתמשכת ומתפתחת"

צוותי סיגניה, הישראלית אף היא, נשכרו לסייע בניתוח הפורנזי של המקרה. אקווה עדכנה שלא מדובר בפריצה שנבלמה, אלא ב-"מתקפה מתמשכת ומתפתחת". ביום א' האחרון זיהו חוקרי סיגניה פעילות חשודה נוספת, שתואמת לטכניקות של התוקף המקורי.

לפי החוקרים, המתקפה זוהתה כאשר זוהו ניסיונות קודמים לחסימת הגישה, והם לא היו שלמים – "מה שאפשר לתוקף לשמור על אחיזה במערכות".

מהם מאפייני הנוזקה?

המטען הזדוני (Payload) זוהה כגונב מידע בשם TeamPCP. הוא מיועד לאיסוף נתונים רגישים, ביניהם מפתחות ענן, טוקני API, מפתחות SSH ורכיבים רגישים בעולמות הקוברנטיס וה-Docker. החוקרים ציינו שלטובת מנגנון ההתחזות, "התוקפים משתמשים בדומיין מזויף שבו יש את האיות השגוי במילה 'אבטחה' (scan.aquasecurtiy[.]org), לצורך חילוץ הנתונים".

לפי בן ריד, חוקר ראשי ב-וויז, אף היא מבית גוגל, "אחת מהקבוצות הללו היא Lapsus$. אנחנו רואים התכנסות מסוכנת של תוקפי שרשרת האספקה יחד עם קבוצות סחיטה בולטות. פגיעה בכלים כמו liteLLM, שנמצאים ביותר משליש מסביבות הענן, יוצרת אפקט של כדור שלג. זה לא מקרה בודד. זהו קמפיין מערכתי, שסביר שימשיך להתרחב".

ואמנם, התוקפים הודיעו בערוצי הטלגרם שלהם כי בכוונתם להמשיך למקד מתקפות גם על פרויקטים פופולריים נוספים בקוד פתוח.

תגובות

(0)