הערכות: הנוזקה החדשה גאוס נוצרה על ידי ממשלת ארצות הברית

תיאוריות שונות מנסות להעריך מיהו הגורם שעומד מאחורי הנוזקה החדשה שפגעה במחשבים של בנקים בלבנון ומדוע היא נוצרה ● על פי אחת מהן, הממשל הפדרלי הוא שיצר את התוכנה במטרה לעקוב אחר כספים שמועברים לארגוני טרור ● בתוך כך, קספרסקי מבקשת לסייע לה לפענח את המטען המסתורי שמוצפן בגאוס

מיהם יוצרי גאוס (Gauss) ומדוע הם עשו זאת? שתי השאלות הללו מסקרנות את קהיליית אבטחת המידע, מאז פרסמו חוקרי קספרסקי (Kaspersky) בדבר קיומה של הנוזקה, שפגעה בישראל וברשות הפלסטינית, ובעיקר במחשבי בנקים בלבנון.

אחת התיאוריות, שפורסמה באתר eWEEK, בהתבסס על גורמים בקהילת אבטחת המידע בארצות הברית, גורסת שגאוס נוצרה ופותחה על ידי הממשל האמריקני, באותה מעבדה שיצרה את תוכנת הריגול Flame. העניין לגבי תיאוריה זו, ציין האתר, הוא שאף אחד לא יודע למה זה נעשה.

על פי אחת ההערכות, כיוון שגאוס לא נועדה לגנוב כסף אלא מידע בנקאי, מטרתה היא לעקב אחר פעילותם של ארגוני טרור. מזה זמן רב, שיטת המעקב העיקרית אחר ארגוני הטרור היא "לעקוב אחר כסף" – הציטוט המפורסם של "גרון עמוק", המקור של העיתונאים בפרשת ווטרגייט. בעבר, בעקבות פיגועי הטרור במגדלי התאומים ב-2001, איתרו סוכני ה-CIA וה-FBI כמה מחבלים באמצעות מעקב אחר הזרמות כספים – והם נכלאו. תיאוריה זו נסמכת על העובדה שגאוס יכול להפיק מידע בנקאי, לבצע הקלטה של פעילות הדפדפן ולהצליב מידע זה עם מידע הנאסף במדיה החברתית.

קספרסקי: עזרו לנו לפענח את גאוס

גאוס, שנתגלתה על ידי חוקרי קספרסקי בסוף השבוע, היא כלי ביון מקוון ומורכב, שממומן על ידי מדינה ומכיל יכולות רבות לגניבת מידע, תוך התמקדות בסיסמאות דפדפנים, הרשאות כניסה לחשבונות בנק והגדרות המערכת הנגועה. הנוזקה חדרה למחשבים של בנקים בלבנון והיא אחת מסדרה שלימה של נוזקות שנועדו לריגול בין מדינות, בעיקר במזרח התיכון. חוקרי קספרסקי בטוחים שאלה שיצרו את גאוס יצרו גם את Flame, שנתגלתה במאי האחרון ותקפה מחשבים במדינות שונות במזרח התיכון, ובעיקר באיראן. Flame כונתה על ידי החוקרים "נשק על קיברנטי".

מומחי ענקית אבטחת המידע הרוסית חשפו את גאוס באמצעות זיהוי מאפיינים המשותפים לה ול-Flame. מאז מאי האחרון התגלו על ידי מערכת אבטחת המידע מבוססת הענן של קספרסקי יותר מ-2,500 מחשבים נגועים בגאוס, רובם במזרח התיכון.

המומחים פרסמו ניתוח של הפעולות והמאפיינים העיקריים של הגאוס, לרבות הארכיטקטורה שלו, המודולים הייחודיים, שיטות התקשורת וסטטיסטיקות הפגיעה. עם זאת, הם אמרו אתמול (ג'), כי עדיין יש מספר נעלמים באשר לגאוס, שאחד המרתקים שבהם קשור במטען (Payload) המוצפן שלו.

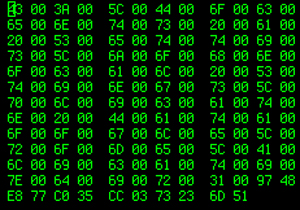

המטען המוצפן ממוקם במודולים של גאוס הקשורים בגניבת מידע מ-USB והוא תוכנן כדי לפגוע בצורה מדויקת במערכות בהן פועלים יישומים מסוימים. ברגע שה-USB הנגוע מחובר למחשב שמכיל פרצה, הקוד הזדוני מופעל ומנסה לפענח בעצמו את ההצפנה של המידע על ידי יצירת מפתח פענוח. המפתח נגזר מההגדרות הקיימות במערכת הנגועה. לדוגמה, המפתח יכלול שם של תיקייה ב-Program Files שהתו הראשון שלו נכתב לתוך מערך תווים מורחב בשפות כגון ערבית או עברית. אם הקוד הזדוני מזהה את ההגדרות המתאימות של המערכת, הוא יצליח לפענח את המטען ולהפעילו.

"מטרות המטען המוצפן הן עדיין בגדר מסתורין", אמר אלכס גוסטב, מומחה אבטחה ראשי בצוות המחקר הבינלאומי של קספרסקי. "השימוש בהצפנה ואמצעי המנע מצד כותבי הקוד הזדוני נועדו להסתיר את המטען והם מצביעים על כך שהקוד הזדוני מכוון למטרות בעלות פרופיל גבוה. גם המשקל של המטען מדאיג. הוא גדול מספיק כדי להכיל קוד שיכול לשמש לצורך פיגוע מקוון, כגון קוד ה-SCADA של סטוקסנט (Stuxnet). פענוח של המטען יספק הבנה טובה יותר של מטרות הקוד הזדוני ואופי האיום שהוא מהווה".

קספרסקי מזמינה כל מי שהוא בעל עניין בקריפטוגרפיה, Reverse engineering או מתמטיקה לסייע למצוא את מפתח ההצפנה ולגלות את תוכן המטען הסמוי.

מצמרר... מעניין ומרטיט

דפדפן האינטרנט המצוי כיום שפותח במדינות המערב המשמש גם לפעולות בנקאיות און-ליין והעברות כספים ללא הגעה פיזית עם הכספים לסניפי הבנקים לפקידי אשנב – כל מכיל אפשרויות הקלטה בפקודות חיצוניות מרחוק על ידי מערכת האינטראנט האמריקאית הצבאית עליה נבנה דפדפן האינטרנט בשנות ה- 80 המאוחרות, אופשרה חוקית בגלל שימוש למטרות לא מאושרות על ידי האומות המאוחדות כגון העברת כספים לגורמי טרור. .. אמיר סרנגה